TL;DR

- Les plateformes RMM permettent aux équipes informatiques de surveiller, sécuriser et maintenir les appareils et points de terminaison à distance depuis une seule plateforme sans visites sur site.

- La sécurité est une préoccupation bilatérale. Les plateformes RMM de surveillance et de gestion sont devenues des cibles, avec une augmentation de 277 % d'abus d'une année sur l'autre rapportée dans tous les secteurs.

- Le RMM basé sur Cloud domine, avec environ 61 % des utilisateurs préférant les déploiements cloud pour l'évolutivité et l'accès à distance aux systèmes distribués.

- Le RMM gère les systèmes informatiques, pas les personnes. Si vous avez besoin de données sur la productivité de la main-d'œuvre, vous avez besoin d'un logiciel de surveillance et de gestion des employés en complément.

Dans cet article

L'article est préparé par WorkTime, une solution de surveillance des employés à distance, en bureau et hybride qui fournit des analyses de performance non invasives et conformes.

Qu'est-ce que le logiciel de surveillance et de gestion à distance ?

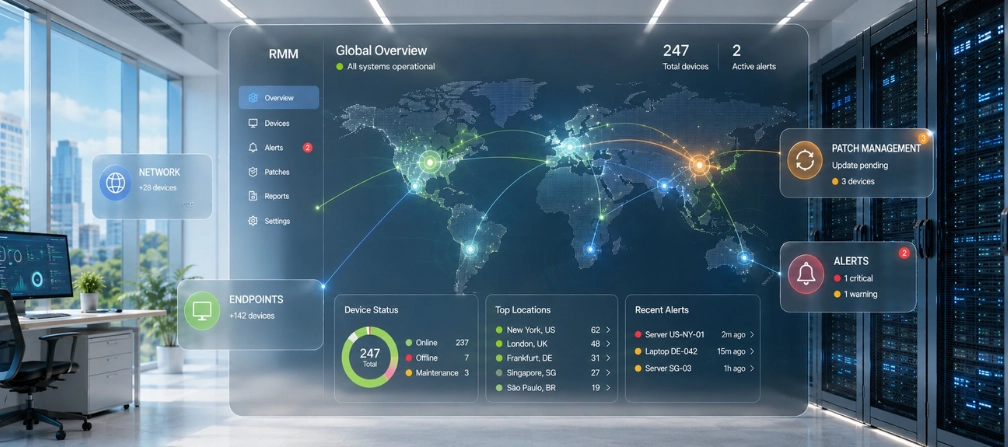

La surveillance et la gestion à distance (RMM) est une catégorie de logiciels de surveillance à distance que les fournisseurs de services gérés et les équipes informatiques internes utilisent pour gérer les systèmes à distance. Un système RMM fonctionne en déployant des agents légers sur les points de terminaison comme les postes de travail, les serveurs, les appareils mobiles et l'équipement réseau. Ces agents collectent des informations sur la santé des appareils, l'état du système d'exploitation, l'utilisation du CPU, l'espace disque et les événements de sécurité, puis envoient des données en temps réel vers une console centralisée. Depuis cette console, les équipes peuvent effectuer des tâches routinières telles que la gestion automatisée des correctifs, les mises à jour logicielles et la maintenance. Elles peuvent utiliser un contrôle à distance pour dépanner les appareils de terminaison, gérer les environnements cloud et les serveurs, et détecter les problèmes avant qu'ils ne causent des temps d'arrêt. Les fonctions principales incluent la surveillance en temps réel des appareils connectés, les alertes pour les problèmes potentiels, la gestion des correctifs sur les systèmes d'exploitation, l'accès à distance pour le support et les scripts de maintenance automatisés.Comment ça marche ?

Une plateforme RMM opère en trois étapes : déployer, surveiller et agir.- Un agent léger est installé sur chaque point de terminaison géré. Cela inclut les serveurs, les postes de travail, les appareils mobiles et tout autre appareil connecté au réseau. L'agent s'exécute silencieusement avec un impact minimal sur l'état du matériel.

- L'agent surveille en continu chaque appareil et envoie des insights en temps réel vers le tableau de bord central. Les équipes informatiques obtiennent une visibilité sur les performances du système, la posture de sécurité et les problèmes de performance sur chaque point de terminaison. La plateforme peut collecter des données sur tout, depuis le comportement des applications jusqu'au trafic réseau.

- Lorsque la plateforme détecte des problèmes ou déclenche des alertes, les techniciens agissent via un contrôle à distance, déploient des scripts, exécutent la gestion des correctifs ou escaladent les événements de sécurité. L'objectif est de détecter proactivement les problèmes avant qu'ils ne perturbent les opérations commerciales. Les solutions RMM modernes s'intègrent également à l'automatisation des services professionnels, offrant aux fournisseurs de services gérés des flux de travail unifiés pour les tickets, la facturation et la prestation de services.

Fonctionnalités clés à évaluer

Pas tous les ensembles d'outils RMM offrent la même valeur. Concentrez-vous sur les fonctionnalités qui réduisent le temps d'arrêt, augmentent l'efficacité et protègent votre environnement.Gestion des correctifs

Les meilleures plateformes automatisent le déploiement des correctifs sur les systèmes Windows, macOS, Linux et les applications tierces. La gestion automatisée des correctifs maintient les points de terminaison gérés sécurisés sans effort manuel.Accès à distance et contrôle à distance

Ces fonctionnalités permettent aux techniciens de dépanner un appareil à distance sans visites sur site. Que ce soit un ordinateur portable dans un bureau à domicile ou des serveurs sur site dans une succursale, l'accès à distance sécurisé signifie une résolution plus rapide et une efficacité opérationnelle améliorée. WorkTime étend cette visibilité grâce à la surveillance en bureau, à distance et hybride fonctionnalités.Surveillance en temps réel et alertes

et alertes fournissent une visibilité sur la santé des appareils, l'état du matériel et la posture de sécurité sur tous les points de terminaison. De bonnes alertes mettent en évidence les problèmes potentiels qui comptent. De mauvaises alertes créent de la fatigue. Une recherche de LogMeIn a révélé que 86 % des équipes informatiques signalent des arriérés de support qui mènent à des solutions de contournement non sécurisées. WorkTime apporte une visibilité en temps réel sur l'activité des employés sans méthodes intrusives, transformant les patterns de travail en données mesurables au lieu de captures d'écran. Ainsi, les managers restent informés sans compromettre la confiance des employés.

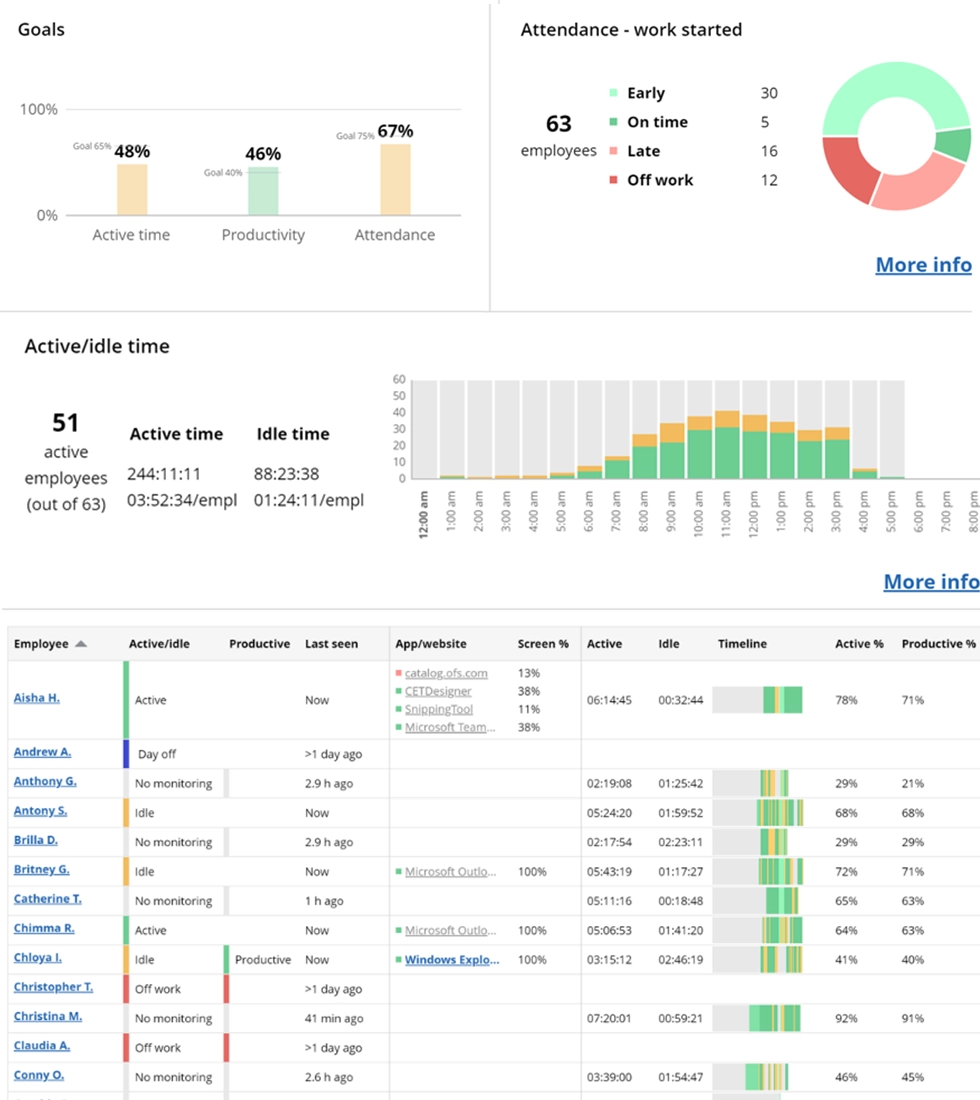

Ce rapport WorkTime fournit une vue en temps réel des performances de l'équipe, incluant l'activité, l'emplacement, les chronologies et les outils utilisés - tout cela via une approche non invasive.

Démarrer l'essai gratuitAutomatisation

Cela améliore l'efficacité à grande échelle. Les scripts personnalisés et les routines de maintenance automatisées gèrent les tâches routinières comme le nettoyage de disque, les redémarrages de services et les tâches de déploiement. Cela libère les équipes informatiques pour améliorer l'efficacité et se concentrer sur le travail stratégique.Gestion du réseau et services de sécurité

Les plateformes doivent appliquer des protocoles de sécurité, suivre l'intégrité des données sur les systèmes et collecter des informations sur les cybermenaces sur les environnements cloud, les centres de données sur site et les points de terminaison distribués. De fortes protections de sécurité sont non négociables.Le risque de sécurité que la plupart des guides ignorent

Voici ce que la plupart des guides sautent : les outils RMM conçus pour sécuriser les points de terminaison peuvent devenir le point d'entrée pour les attaquants. Le Rapport sur les menaces cybernétiques 2026 de Huntress a documenté une augmentation de 277 % d'une année sur l'autre dans l'utilisation malveillante des outils RMM dans tous les secteurs. Le Rapport sur les menaces d'Arctic Wolf a révélé que 59,4 % des cas de ransomware ont commencé par un accès à distance externe, y compris l'exploitation directe. Les chercheurs ont identifié une utilisation malveillante de 32 solutions RMM différentes en un seul trimestre. La CISA a émis un avis formel après que des acteurs de ransomware aient exploité des vulnérabilités non corrigées de SimpleHelp pour compromettre des clients en aval. Par ailleurs, les chercheurs ont documenté des agents Datto RMM étant weaponisés dans des chaînes de malwares délivrées par phishing. La conclusion : votre système RMM nécessite son propre durcissement de sécurité. Activez l'authentification multi-facteurs. Appliquez le contrôle d'accès basé sur les rôles sur tous les systèmes. Auditez chaque agent, session et intégration. Traitez votre système RMM comme une cible de haute valeur, car les attaquants le font déjà. Les coûts moyens de récupération de ransomware ont atteint 2,73 millions de dollars en 2024 avant de tomber à 1,53 million de dollars en 2025, selon Sophos.RMM vs. surveillance des employés : connaissez la différence

Les plateformes de surveillance et de gestion à distance gèrent l'infrastructure informatique. Elles maintiennent les appareils corrigés, les points de terminaison sécurisés et les services en cours d'exécution. Le logiciel de surveillance des employés gère la productivité de la main-d'œuvre : temps actif et inactif, utilisation des applications, patterns de présence et scores de productivité. Si votre organisation utilise une plateforme de surveillance et de gestion, vous savez que vos appareils et systèmes sont sains. Mais vous ne pouvez pas répondre à ces questions :- Les employés à distance sont-ils productifs ?

- Qui est à risque de burnout ?

- Où le temps est-il gaspillé ?