TL;DR

- Le Shadow IT ne commence rarement comme une « violation des règles ». Il commence par quelqu'un essayant d'aller plus vite, et il devient discrètement standard.

- La plupart des logiciels non autorisés sur le lieu de travail apparaissent sous forme d'outils SaaS supplémentaires, d'outils IA, d'extensions de navigateur, et d'applications de messagerie ajoutées en dehors des flux de travail IT.

- Les vrais dommages ne concernent pas seulement la sécurité. Ce sont les coûts du Shadow IT, la surcharge d'outils au travail, les efforts dupliqués, et la prise de décision basée sur des données incomplètes.

- La visibilité du Shadow IT est le point de tournant : une fois que vous pouvez voir les patterns d'utilisation des outils, vous pouvez réduire la prolifération logicielle sans rompre la confiance.

Dans cet article

Cet article vous est présenté par WorkTime, un expert en surveillance d'équipe non invasive qui aide à réduire les dépenses IT tout en gardant les équipes productives.

Que signifie le Shadow IT ?

Le Shadow IT désigne les outils, applications et services que les employés utilisent pour accomplir leur travail sans approbation formelle, examen ou intégration par l'IT. En pratique, il se manifeste souvent sous forme de logiciels non autorisés sur le lieu de travail. Par exemple, si les employés utilisent Snapchat pour se parler, cela pourrait être considéré comme du Shadow IT.

Comment le Shadow IT impacte les coûts, la vitesse, et les décisions

Le Shadow IT n'a pas de bannière qui annonce sa présence. Au lieu de cela, il grandit simplement, et au moment où quelqu'un s'en rend compte, il est devenu une augmentation budgétaire, des rapports confus, et une confusion opérationnelle. Mille applications différentes, certaines avec des trucs de travail, d'autres avec des photos de chats faisant la lessive, ne font pas une main-d'œuvre productive. Le Shadow IT gonfle les coûts et déforme les décisions. Il peut avoir de nombreuses conséquences imprévues, notamment :| Domaine d'impact | À quoi cela ressemble | Pourquoi c'est important |

|---|---|---|

|

Licences logicielles dupliquées |

Plusieurs outils font le même travail à travers les équipes |

Les dépenses augmentent sans améliorer les résultats |

|

Données fragmentées |

Tableaux de bord différents, « vérités » différentes. |

La prise de décision ralentit, et la confiance diminue |

|

Surcharge d'outils au travail |

Les équipes passent d'une application à l'autre toute la journée |

La concentration diminue, et les transferts deviennent désordonnés |

|

Renouvellements cachés |

Les petits abonnements se multiplient discrètement |

La planification budgétaire devient une devinette |

Les logiciels non autorisés drainent discrètement la productivité et la concentration

Les logiciels non autorisés entraînent une perte de productivité pour plusieurs raisons. Avec toutes les applications ces jours-ci, l'une des plus préoccupantes est la surcharge d'outils. La surcharge d'outils ne semble pas si dramatique. Qui d'entre nous n'a pas une tonne d'applications sur son téléphone ? Sur le lieu de travail, cependant, la surcharge d'outils peut être salvatrice. À quoi ressemble la surcharge d'outils dans la vraie vie ?- Se connecter à Slack, Teams et email juste pour trouver une mise à jour.

- Recevoir des notifications de Slack, Asana et Jira en même temps.

- Saisir les mêmes données dans Salesforce puis à nouveau dans HubSpot.

- Le marketing utilise Notion tandis que le produit suit le même projet dans Jira.

- Se disputer sur le fait que le fichier final se trouve dans Google Drive ou Dropbox au lieu de terminer le travail.

Pourquoi interdire les applications ne fait qu'aggraver le Shadow IT

Quand une entreprise découvre qu'elle a des applications non autorisées utilisées par les employés sur leur lieu de travail, beaucoup sur-réagissent. « Interdire toutes les applications » ou « Bloquer tous les sites web » - c'est typique de la façon dont les entreprises essaient de regagner un certain niveau de contrôle face à l'utilisation d'applications non autorisées. L'effet d'une telle réaction n'est pas bon du tout. Plus une entreprise essaie d'interdire en bloc les applications, plus il est probable que ces mêmes applications seront utilisées en sous-main. Avec une interdiction en bloc, les employés trouveront des moyens de contourner la politique, ce qui crée ensuite des emplois supplémentaires pour essayer de l'arrêter.

Visibilité : ramener le Shadow IT à la lumière

La première étape pour résoudre le Shadow IT est la visibilité, pas l'application. La plupart des organisations croient avoir une visibilité sur leur organisation parce qu'elles ont une politique d'entreprise et une liste d'outils approuvés par l'entreprise. Cependant, en réalité, ce que les gens utilisent quotidiennement varie souvent de ce qu'ils prétendent utiliser en fonction de la liste d'outils approuvés par l'entreprise, surtout de nos jours. Voici ci-dessous quelques moyens utiles pour ramener le Shadow IT à la lumière.| Action | Avantage opérationnel |

|---|---|

|

Consolider les outils superposés |

Réduit les licences logicielles dupliquées et simplifie la pile d'outils. |

|

Aligner les licences sur l'utilisation réelle |

S'assure que les dépenses logicielles reflètent les besoins réels du travail au lieu d'hypothèses. |

|

Réduire le saut d'outils et le changement de contexte |

Améliore la concentration et réduit la charge cognitive pendant le travail quotidien. |

|

Standardiser les flux de travail sans rompre l'élan |

Crée des processus cohérents tout en gardant les équipes productives et flexibles. |

Un regard pratique sur la façon dont l'utilisation des outils s'étend au-delà de la visibilité

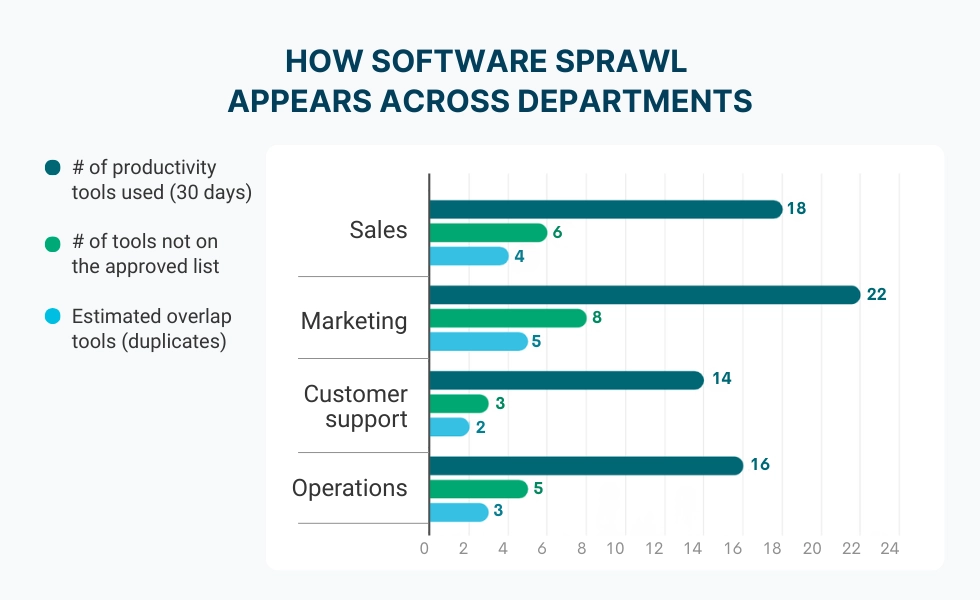

Le Shadow IT est plus facile à comprendre en voyant comment il apparaît dans les vraies organisations au fil du temps. Les équipes utilisent différents outils pour résoudre rapidement des problèmes immédiats, pour améliorer le flux de travail, pour collaborer, etc. Individuellement, la décision d'utiliser un nouvel outil est une question de logique simple. Collectivement, ils créent des chevauchements, des licences dupliquées, et plusieurs processus, ce qui crée des inefficacités et des coûts redondants. Cela est impossible à identifier sans un certain niveau de visibilité. Le jeu de données ci-dessous n'est qu'un exemple (il ne se rapporte à aucune organisation particulière) illustrant comment le nombre d'outils et les chevauchements entre départements peuvent s'étendre rapidement. La structure de données est configurée pour un simple graphique en barres qui met en évidence où l'utilisation logicielle dépasse la conscience du leadership ou de l'IT, et où les coûts et la complexité redondants s'accumulent discrètement au fil du temps.

Comment la surveillance des employés aide à identifier le Shadow IT

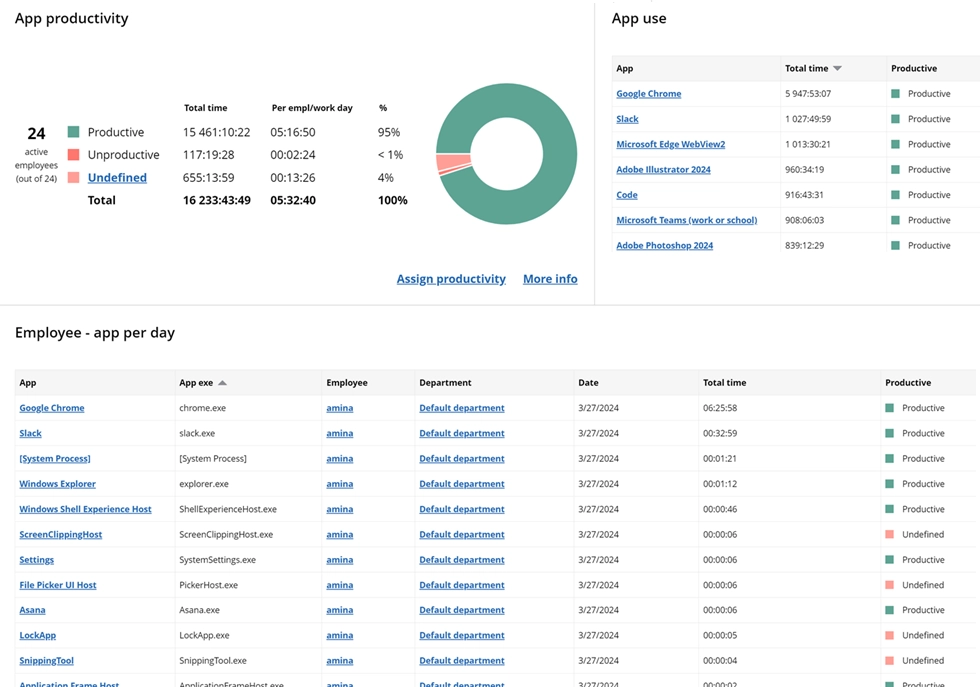

Pour réduire le Shadow IT, vous avez besoin d'une visibilité précise sur l'utilisation des logiciels. C'est là que la surveillance des employés intervient, non pas comme une surveillance, mais comme un moyen de comprendre les patterns d'utilisation des applications et des sites web à travers les équipes. La meilleure approche se concentre sur les insights agrégés et les tendances :- Analyses d'utilisation des applications montrant quels outils sont réellement utilisés ;

Obtenez une vue claire de l'utilisation des applications et de la productivité à travers votre équipe. Identifiez les tendances, optimisez les flux de travail, et prenez des décisions éclairées.

Démarrer l'essai gratuit- Patterns par rôle, équipe ou département ;

- Identification des outils redondants ou inconnus ;

- Visibilité sur la prolifération logicielle sans capturer le contenu personnel.

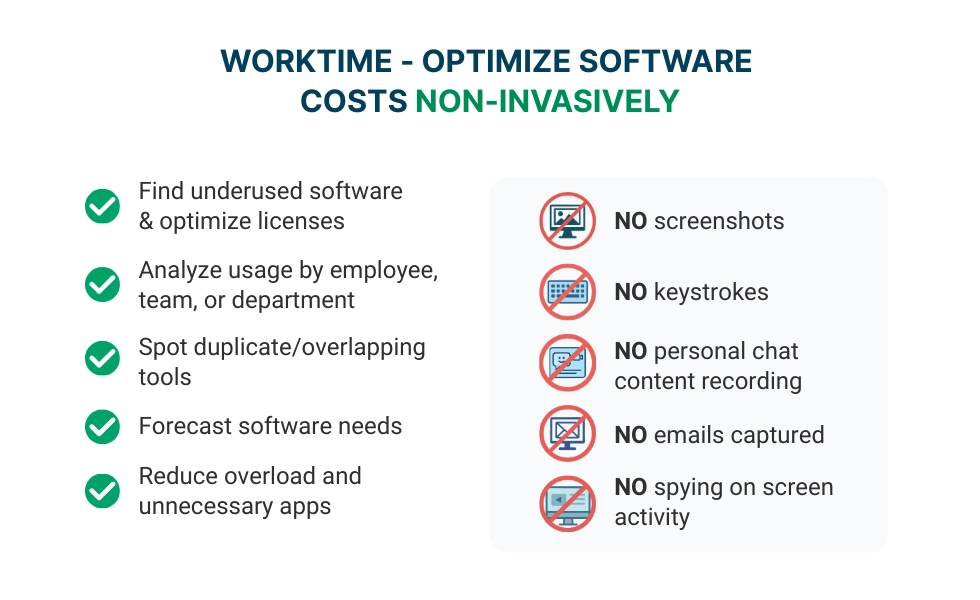

WorkTime - optimiser l'utilisation des logiciels de manière transparente

WorkTime aide les organisations à améliorer la visibilité de l'utilisation des logiciels afin qu'elles puissent réduire le gaspillage, améliorer les flux de travail, et aborder le Shadow IT sans transformer le lieu de travail en un environnement policier. Il prend en charge une surveillance transparente et non invasive axée sur les insights de productivité, pas la surveillance.

- Argent économisé sur les licences logicielles;

- Des milliers de dollars économisés lors du passage à de nouveaux serveurs Citrix.