TL;DR - resumen para gerentes

- Las herramientas de trabajo remoto pueden exponer sin querer la vida privada de los empleados, mensajes personales, información financiera, detalles familiares y datos confidenciales de negocios - a veces en segundos.

- Las áreas de mayor riesgo son: compartir pantalla, herramientas de video/audio, mensajeros, espacios de trabajo compartidos (especialmente IA), software de monitoreo invasivo y coleccionadores de datos ocultos (IoT, extensiones, VPN antiguas).

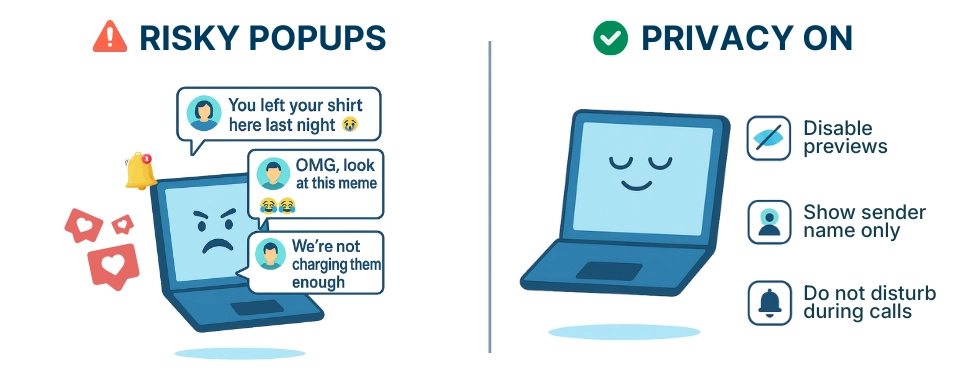

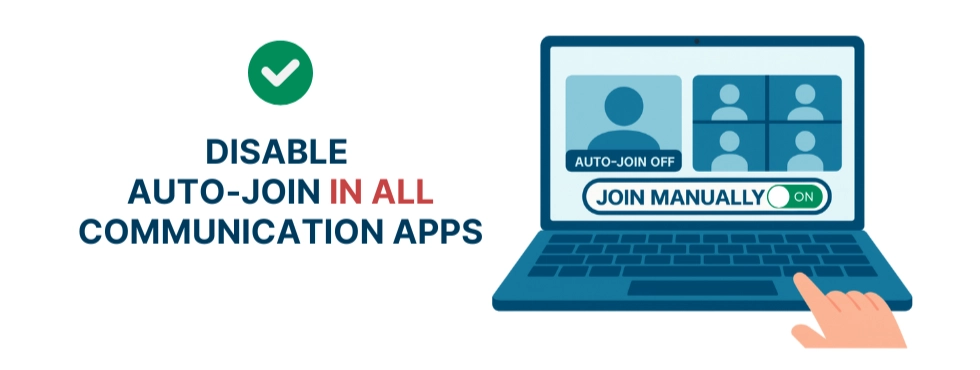

- La mayoría de los incidentes ocurren por vistas previas de mensajes, cámaras y micrófonos activados automáticamente, funciones de unirse y aceptar llamadas automáticamente, compartir la pantalla equivocada, espacios compartidos mal configurados, monitoreo basado en capturas de pantalla o rastreo en segundo plano silencioso.

- Estas fugas dañan la confianza, la moral, las relaciones con clientes y pueden llevar a consecuencias legales, de reputación o laborales.

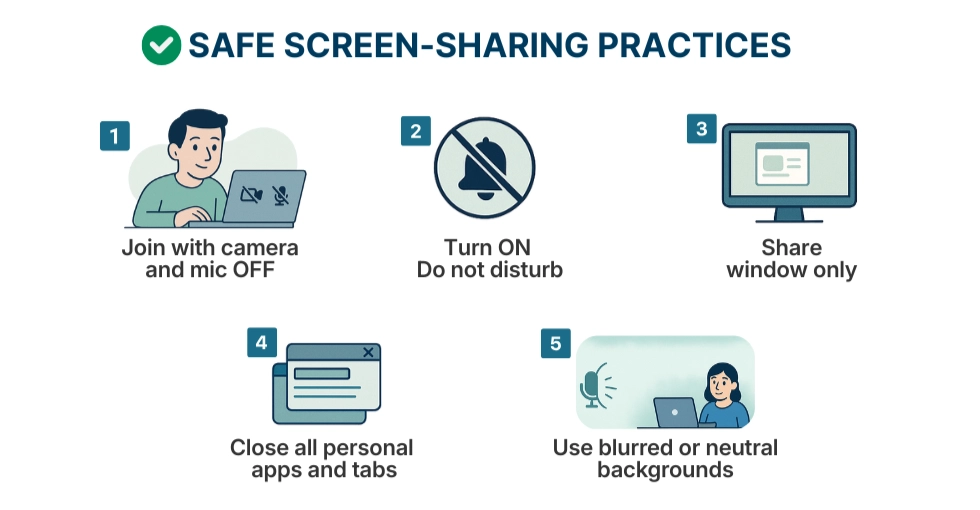

- Los empleados pueden reducir drásticamente el riesgo mediante: deshabilitar vistas previas de mensajes, usar No Molestar, compartir solo ventanas, bloquear pantallas, cerrar pestañas/aplicaciones personales y revisar permisos en espacios compartidos y herramientas de IA.

- Para las organizaciones, el enfoque más seguro a largo plazo es proporcionar capacitación adecuada a los empleados (descarga el PDF de la lista de verificación incluido en este artículo) y usar solo herramientas de monitoreo no invasivas como WorkTime - solo métricas de productividad, sin capturas de pantalla, sin pulsaciones de teclas, sin cámaras y sin rastreo de contenido.

Trabajo remoto, un dulce sueño - hasta que falla la privacidad

Trabajo remoto, ¡sí! Sin commute, más tiempo personal, horarios flexibles - el sueño de todo empleado. Los gerentes también se benefician: costos de oficina reducidos y acceso a piscinas de talento global. Y realmente es increíble - hasta que un momento inesperado, ridículo, embarazoso o incluso dañino expone de repente algo personal o confidencial, de manera simple y brutal. Puedes pensar: Está bien, soy cuidadoso. Esto no me pasará a mí. Pero las situaciones embarazosas en el trabajo remoto ocurren mucho más a menudo de lo que la mayoría de la gente se da cuenta. Y cuanto más tiempo trabajes de forma remota, mayor será la probabilidad de que eventualmente enfrentes algo desagradable o incluso dañino - a menos que te protejas. Por favor, lee este artículo para proteger tu privacidad, tu trabajo y tu bienestar emocional.

A gerentes y empleados

Este artículo es para gerentes y empleados. Explica cómo crear un entorno de trabajo seguro en configuraciones remotas e híbridas. También ayuda a mantener el entorno de trabajo saludable y productivo. Y a todos los gerentes: confíennos - muchas buenas relaciones laborales han terminado por una situación desafortunada, ridícula y simplemente embarazosa. Siéntete libre de compartir este material con tu equipo como parte de tu capacitación en privacidad.El artículo fue preparado por WorkTime , un software de monitoreo de empleados no invasivo, ofreciendo sus servicios por más de 26 años.

¿Por qué el trabajo remoto crea riesgos serios de privacidad?

El trabajo remoto introduce dos condiciones principales que hacen que los fallos de privacidad sean mucho más probables que en el trabajo de oficina:1. Los límites entre la vida personal y laboral se diluyen

La realidad es: cuanto más tiempo un empleado trabaja de forma remota o en una configuración híbrida, más se difuminan estos límites - y más fácil es que la privacidad en el trabajo remoto se rompa. Por ejemplo, los empleados a menudo comienzan a usar computadoras portátiles de la empresa en un entorno relajado en casa - y gradualmente cambian a usarlas para tareas personales:- navegación para necesidades personales,

- instalación de mensajeros personales,

- hacer preguntas personales a través de herramientas corporativas,

- almacenar archivos privados en dispositivos de trabajo,

- mezclar cuentas personales y de trabajo.

- confianza rota,

- relaciones laborales arruinadas,

- daño reputacional para la empresa,

- o incluso pérdida de clientes.

2. El trabajo remoto depende de herramientas que amplifican los riesgos de privacidad

Cuando los empleados no están en el mismo espacio, tú debes depender de:- plataformas de comunicación,

- espacios de trabajo compartidos,

- almacenamiento en la nube,

- apps de mensajería,

- herramientas de colaboración.

Los 4 puntos débiles principales de privacidad en el trabajo remoto e híbrido

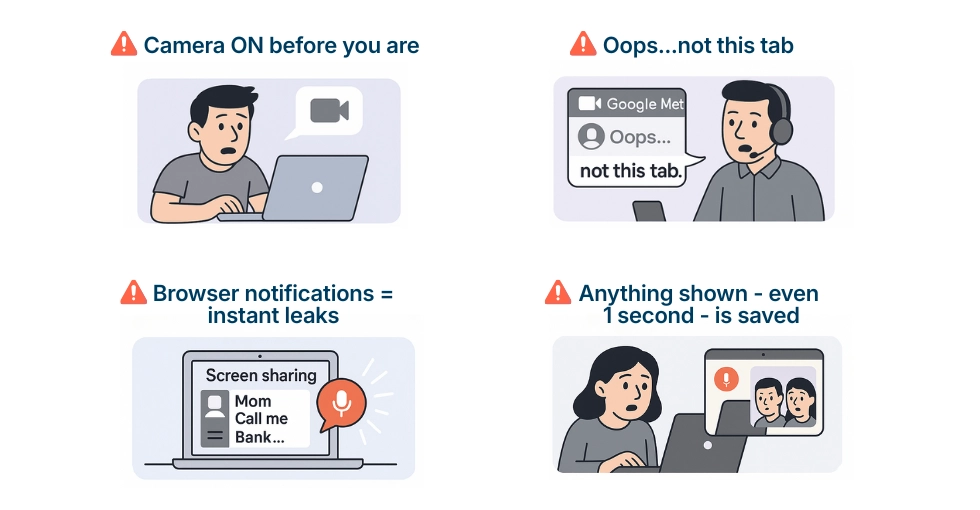

El cambio a oficinas en casa también ha creado nuevos desafíos de privacidad en el lugar de trabajo digital. Muchos fallos de privacidad en el trabajo remoto son causados por riesgos simples de privacidad en el trabajo desde casa: fugas de notificaciones, exposición accidental de datos, unidades en la nube mal configuradas y errores en compartir pantalla. Estas brechas de privacidad en el lugar de trabajo a menudo ocurren en silencio, creando fugas de datos internas que afectan tanto la información personal como la confidencial de negocios. Aquí están los cuatro puntos débiles principales de privacidad en el trabajo remoto e híbrido. Esta es una visión general de alto nivel; una explicación más detallada se proporciona en la siguiente sección de este artículo (“Herramientas de trabajo remoto para usar con cuidado”).1. Pantallas de computadora: la causa #1 de fallos de privacidad en el trabajo remoto

Cuando los empleados trabajan desde casa, la línea entre la vida personal y profesional se difumina. Las computadoras de la empresa y las herramientas de trabajo gradualmente se convierten en dispositivos de uso mixto, usados tanto para trabajo como para actividades privadas. Como resultado, los empleados pueden tener información personal, mensajes privados, detalles financieros o pestañas de navegador no relacionadas abiertas en sus pantallas de trabajo. Esto puede llevar fácilmente a una exposición accidental de información privada o confidencial de negocios durante el compartir pantalla - especialmente con clientes, socios externos o otros miembros del equipo. En un entorno de oficina tradicional, los empleados naturalmente recuerdan que la actividad privada en equipo de la empresa no es aceptable; en casa, esta conciencia se desvanece. Y needless to say, muchos empleados simplemente olvidan bloquear sus pantallas cuando trabajan de forma remota, aumentando aún más el riesgo de exposición.Mezclar uso personal con dispositivos de trabajo - y dejar pantallas desbloqueadas - rápidamente pone datos privados y confidenciales en riesgo.

2. Video y sonido: riesgos de privacidad ocultos

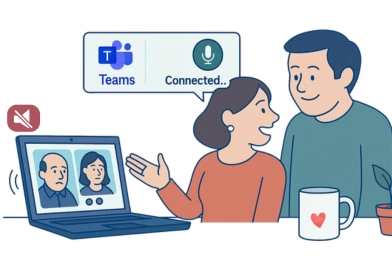

Cualquier herramienta que involucre comunicación de video o voz puede revelar sin querer cosas que deberían permanecer privadas. Conversaciones de fondo, miembros de la familia, documentos sensibles en un escritorio o incluso el estado emocional del empleado pueden ser capturados por la cámara o el micrófono. Un comentario casual, un documento abierto detrás del hombro de alguien o un niño entrando en el marco pueden exponer instantáneamente información personal o sensible de negocios.La videoconferencia y el sonido pueden exponer fácilmente información privada o de negocios. En casa, es mucho más fácil deslizarse en conversaciones no laborales sin darse cuenta de que otros pueden oírlas.Diferentes herramientas introducen diferentes riesgos de privacidad. Los riesgos de privacidad en Zoom y los riesgos de privacidad en Teams a menudo aparecen durante el compartir pantalla, mientras que los riesgos de privacidad en Google Meet comúnmente son causados por activación inesperada de video o indicadores de mute perdidos. Los riesgos de privacidad en Slack y los problemas de privacidad en apps de chat usualmente vienen de notificaciones emergentes. Los riesgos de privacidad en Discord son especialmente graves porque la plataforma puede activar micrófonos automáticamente, haciéndola insegura para cualquier entorno profesional. Juntas, estos problemas de privacidad en espacios de trabajo compartidos crean un panorama de riesgo complejo que los gerentes deben controlar activamente.

3. Herramientas y espacios de almacenamiento compartidos: fugas y riesgos de exposición de datos internos

El trabajo remoto depende en gran medida de entornos compartidos: unidades en la nube, carpetas compartidas, espacios de trabajo de proyectos, herramientas de IA, canales de chat de equipo y plataformas de colaboración. Cuando estos espacios están mal configurados - o si los empleados suben el archivo equivocado, cambian la carpeta equivocada o responden en el chat equivocado - la información personal o confidencial de negocios se expone fácilmente.El compartir accidental es una de las causas más comunes de fugas de datos internas.

4. Recolección de datos invasiva oculta: desencadenantes de brechas de privacidad en el lugar de trabajo

Ciertas herramientas recolectan silenciosamente más datos de lo que los empleados se dan cuenta. Extensiones de navegador, VPN con registro, utilidades antiguas y apps de monitoreo en segundo plano pueden registrar actividad, escanear páginas o capturar metadatos que nunca se pretendió compartir. Estos coleccionadores silenciosos son especialmente riesgosos en entornos remotos, donde empleadores y empleados instalan herramientas sin supervisión de seguridad.La recolección de datos invasiva oculta puede dañar la privacidad de los empleados, socavar la reputación de la empresa y afectar negativamente el bienestar general.

Herramientas de trabajo remoto que crean riesgos de privacidad

Mensajeros y apps de chat: fugas de notificaciones y riesgos de privacidad en apps de chat

1.1. Notificaciones emergentes: riesgos de privacidad en compartir pantalla

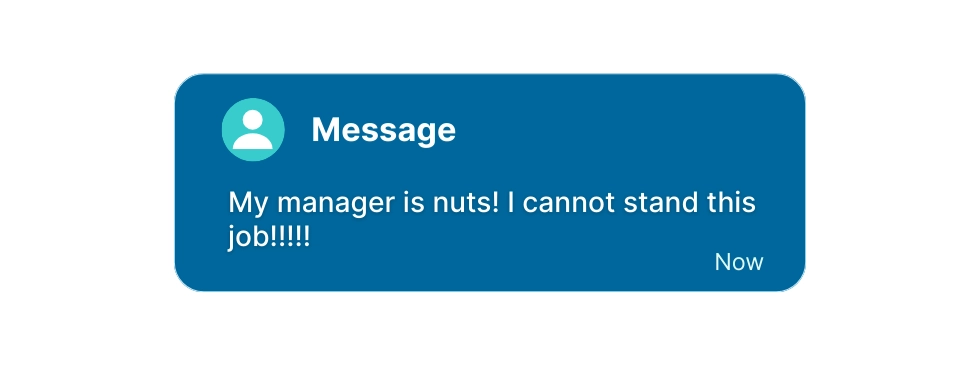

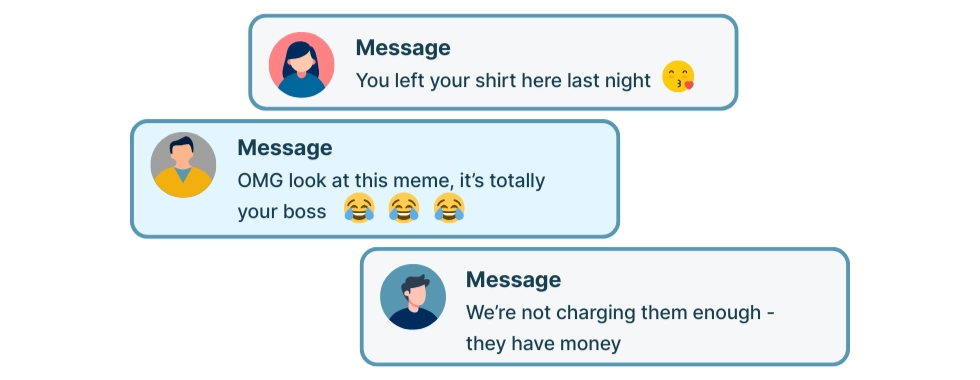

Los empleados que trabajan de forma remota pueden instalar mensajeros personales en sus dispositivos de trabajo o usar sus cuentas de trabajo para conversaciones privadas. Las consecuencias pueden ser embarazosas e incluso graves. Por defecto, casi todos los mensajeros (Teams, Slack, WhatsApp, Viber, iMessage, Facebook Messenger, Signal, Telegram) muestran el nombre del remitente y parte del mensaje en una notificación emergente. Como resultado, información muy privada puede filtrarse - llevando a daño reputacional dentro del equipo, situaciones incómodas durante reuniones con clientes y en algunos casos incluso pérdida de empleo.En todos los mensajeros principales, el riesgo principal de privacidad es el mismo: por defecto, muestran el nombre del remitente y parte del mensaje en notificaciones emergentes en cada sistema principal.En todos los mensajeros principales, el riesgo principal de privacidad es el mismo: por defecto, muestran el nombre del remitente y parte del mensaje en notificaciones emergentes en cada sistema principal. Los riesgos de privacidad en compartir pantalla aumentan cuando los empleados mezclan actividad personal y laboral en el mismo dispositivo. Durante el compartir pantalla, una notificación inesperada puede exponer instantáneamente conversaciones privadas o detalles sensibles de negocios.

1.2. Unirse y aceptar automáticamente: exposición accidental de audio (errores en reuniones de video)

Muchas herramientas de colaboración y mensajeros ofrecen opciones de unirse o aceptar automáticamente para llamadas y reuniones. Cuando estas funciones están habilitadas, la app puede conectarte a una llamada instantáneamente - sin reproducir un tono de llamada o mostrar una alerta clara. Si tu micrófono no está silenciado, puedes comenzar a transmitir conversaciones de fondo, ruido del hogar o discusiones privadas sin darte cuenta de que estás en una reunión. Combinado con la confusión de mute a nivel de SO (cubierto en la siguiente sección sobre trampas relacionadas con el sistema operativo), este comportamiento de conexión automática hace que la exposición accidental de audio sea aún más probable en entornos remotos e híbridos.

Caso real:

Algunas apps de conferencias se unen automáticamente a las reuniones cuando el usuario hace clic en banners de notificaciones. Un empleado tenía los altavoces silenciados de la noche anterior. Accidentalmente tocaron una notificación de Zoom en su trackpad, uniéndose a la llamada sin darse cuenta. El micrófono estaba encendido, y los compañeros podían oírlos hablando con su pareja en la cocina.

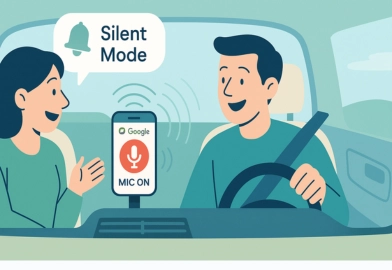

2. Sistemas operativos: trampas a nivel de SO y riesgos de privacidad en WFH

A veces los empleados asumen que deshabilitar “solido” en su computadora también deshabilita el micrófono. En realidad, estos son dos controles separados. Silenciar el audio del sistema (el ícono de altavoz o un símbolo de cuerno tachado) solo te impide oír a otros - no silencia tu micrófono.¡Altavoces silenciados + micrófono en vivo = una trampa oculta de privacidad a nivel de SO! ¡Silenciar el audio del sistema no silencia tu micrófono!Como resultado, los empleados pueden creer que están desconectados, no disponibles o no en una llamada, mientras que su micrófono continúa transmitiendo audio en el fondo. Este problema ocurre en Windows, macOS y dispositivos móviles.

Este problema ocurre en Windows, macOS y dispositivos móviles.En herramientas como Teams, Zoom, Google Meet, Slack Huddles o otros mensajeros, el empleado puede perder la notificación de llamada entrante pero aún transmitir conversaciones del hogar, discusiones privadas o información confidencial.

- Quejas transmitidas sin querer: los usuarios silencian el altavoz, piensan que están “Fuera”, pero su mic queda en vivo y otros oyen comentarios privados.

- Llamada perdida pero micrófono activo: los usuarios pierden el tono debido al silencio del altavoz, pero la app aún abre un canal de audio.

- Confusión de mute Bluetooth: el mute del auricular alterna la salida del altavoz pero no el micrófono.

- Tecla de mute del sistema presionada accidentalmente: los botones de mute de la laptop silencian los altavoces pero no el mic.

- Modo silencioso en dispositivo móvil: el modo silencioso de Android/iOS silencia solo las notificaciones, no la entrada del micrófono durante llamadas.

Caso real con Teams:

la “llamada perdida” que no se perdió Un empleado silenció los altavoces de su laptop durante una reunión, creyendo que esto lo hacía no disponible. Cuando un colega intentó llamarlo en Teams, el tono fue silencioso - pero la app aún abrió el canal de audio. El empleado no se dio cuenta de que estaba conectado y continuó una conversación privada en casa. Otros en la llamada oyeron todo hasta que alguien interrumpió. El empleado había silenciado el altavoz, no el micrófono, creando una brecha accidental de privacidad.

Caso real con Zoom:

quejándose en voz alta Durante un día de trabajo estresante, un empleado presionó la tecla de mute hardware en su laptop Windows. Creyó que estaba silenciado en una reunión de Zoom y no podía oír a los participantes. Frustrado, murmuró un comentario sobre un compañero - sin saber que su micrófono aún estaba en vivo. Todos en la reunión lo oyeron. El SO había silenciado solo la salida, no la entrada, y Zoom continuó transmitiendo audio.

Caso real con auricular Bluetooth:

Un trabajador remoto usando un auricular Bluetooth presionó el botón de mute en el dispositivo, asumiendo que silenciaba el micrófono. En realidad, el auricular silenció solo el altavoz, y el micrófono permaneció activo. El empleado tomó una llamada telefónica con un familiar mientras aún estaba conectado a Discord. Todo el equipo en el canal de voz oyó sin querer la conversación.

Caso real con teléfono móvil

El modo silencioso en móvil no silencia el micrófono. Un miembro de equipo híbrido se unió a una sesión de Google Meet desde su teléfono mientras viajaba. Puso el teléfono en modo silencioso, pensando que impedía que otros lo oyeran. Sin embargo, el modo silencioso deshabilitó notificaciones - no el micrófono. Su conversación de fondo con un colega en el auto se transmitió a toda la reunión hasta que alguien le pidió que se silenciara dentro de la app.

Caso real con tapa de laptop medio cerrada

Un empleado cerró su laptop a medias después de silenciar los altavoces y se alejó. Algunas laptops no deshabilitan la entrada de audio hasta que la tapa está completamente cerrada. Su micrófono permaneció activo en una llamada aún en ejecución, capturando una discusión privada de fondo entre miembros del hogar.

- usa el botón de mute del micrófono dentro de la app,

- verifica el indicador de micrófono del SO,

- prueba el audio antes de unirte a una llamada.

3. Plataformas de voz para juegos y comunidades: los riesgos de privacidad en el lugar de trabajo más peligrosos

Discord es fundamentalmente inseguro para el trabajo remoto o híbrido. Fue construido como una plataforma de chat para juegos y comunidades, no como una herramienta de negocios. Los canales de voz activan automáticamente el micrófono en el momento en que alguien se une, lo que significa que conversaciones privadas, ruido de fondo familiar o detalles confidenciales de negocios pueden transmitirse instantáneamente - a menudo sin que el empleado se dé cuenta. Los controles de acceso son débiles, y es fácil que las personas equivocadas (incluyendo ex empleados o invitados) permanezcan en canales sin ser notadas. Discord también carece de protecciones esenciales de grado empresarial como SOC 2, HIPAA, manejo adecuado de RGPD, permisos de roles estrictos y auditoría segura. Identidades personales y de trabajo se mezclan en la misma cuenta, las notificaciones muestran vistas previas de mensajes, y servidores compartidos a menudo incluyen individuos no relacionados. En conjunto, estos factores hacen de Discord una de las herramientas más peligrosas para la privacidad e inapropiadas para cualquier entorno profesional.

4. Cualquier app con cámaras, video o modos en vivo (Zoom, Teams, Google Meet): riesgos mayores de privacidad en llamadas de video

Las plataformas basadas en cámara pueden activar video automáticamente. Esto crea un alto riesgo de capturar sin querer partes privadas de la vida en casa de un empleado. Estas apps también pueden almacenar grabaciones o capturas de pantalla que pueden filtrarse después. Además, todas incluyen funciones de compartir pantalla, lo que hace muy fácil para los empleados compartir accidentalmente la ventana equivocada, una pestaña privada o contenido personal durante una sesión en vivo.Las plataformas basadas en cámara crean un alto riesgo de capturar sin querer aspectos de la vida privada de un empleado. Además, las funciones de compartir pantalla hacen muy fácil para los empleados compartir accidentalmente la ventana equivocada.

Zoom es una de las apps de video más usadas - y uno de los lugares más fáciles para fallos de privacidad.

Caso real con Zoom:

Un MP canadiense que apareció desnudo en cámara se convirtió en un ejemplo global de lo poco confiable que es la privacidad en video - incluso para funcionarios públicos. Incidentes similares han sucedido a maestros, abogados, doctores y profesionales en prácticamente todos los campos. Consecuencias: daño reputacional, pérdida de confianza, redistribución no consentida de capturas de pantalla o grabaciones (a menudo videos virales), exposición accidental de archivos, mensajes o aplicaciones privadas durante compartir pantalla.

5. Herramientas de IA: riesgos de privacidad en el lugar de trabajo con IA y fugas de datos de IA (ChatGPT, Copilot, Notion AI)

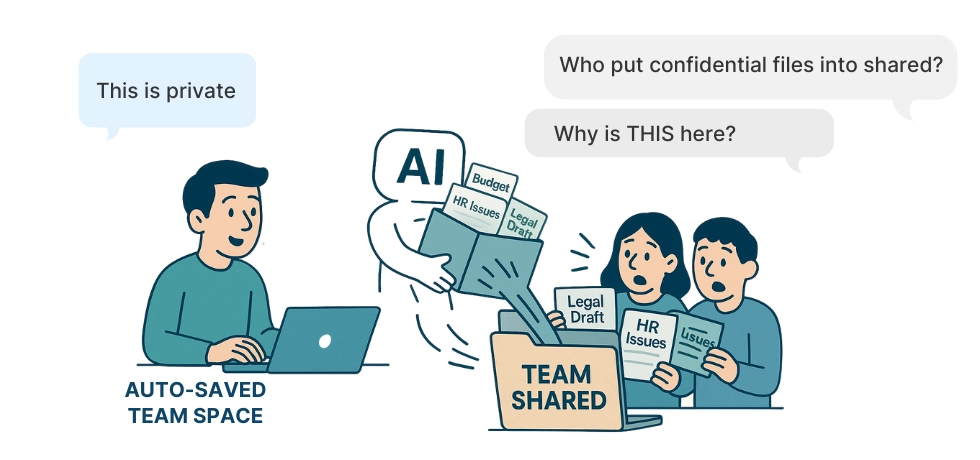

Cuentas compartidas y espacios de trabajo compartidos significan que cualquier empleado puede ver lo que otros han escrito. En herramientas de IA como ChatGPT, Copilot, Claude o Notion AI, prompts y salidas pueden aterrizar automáticamente en un espacio de trabajo común si los permisos están mal configurados. La información a menudo puede copiarse, exportarse o reenviarse sin dejar rastro. Las conversaciones de empleados se vuelven visibles para todo el equipo. Notas personales o borradores terminan en espacios compartidos de la empresa. Espacios de trabajo mal configurados llevan a exposición accidental de datos sensibles de negocios. La privacidad en el lugar de trabajo con IA puede fallar cuando prompts y documentos se guardan automáticamente en espacios de equipo compartidos.

Espacios de trabajo mal configurados llevan a exposición accidental de datos sensibles de negocios. Los problemas de privacidad en el lugar de trabajo con IA a menudo surgen cuando los empleados usan cuentas de IA compartidas o espacios de trabajo mal configurados.

1. ChatGPT

Caso real 1:

Un empleado probando ChatGPT con un contrato de cliente guardó accidentalmente la conversación en el espacio de trabajo compartido de la empresa - todo el equipo legal vio de repente el documento confidencial.

Caso real 2:

Un agente de soporte usó una cuenta compartida de ChatGPT para solucionar un problema y descubrió detalles médicos privados que otro agente había ingresado antes - una clara violación de privacidad.

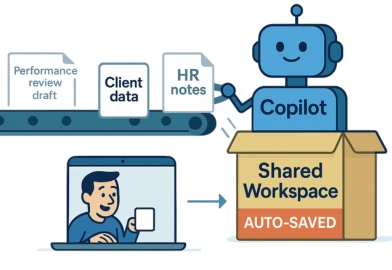

2. Copilot

Caso real:

Un diseñador usó Copilot para reescribir un borrador de revisión de desempeño personal, sin darse cuenta de que el historial de prompts era visible para todos en el entorno compartido de Microsoft 365. El gerente lo vio antes de la revisión programada.

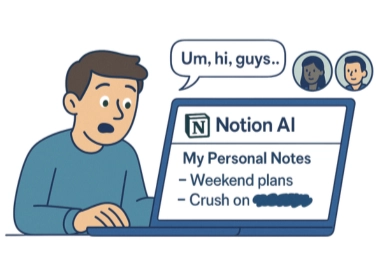

3. Notion AI

Caso real:

Un interno escribió notas personales en Notion AI, pensando que era una página privada; la página se sincronizó automáticamente en la base de conocimiento compartida del equipo. Todo el departamento vio la entrada.

4. Claude

Caso real:

Un desarrollador pegó código propietario en Claude para análisis, pero el espacio de trabajo estaba configurado para “Acceso de equipo” - todo el grupo de ingeniería ahora podía abrir y exportar el fragmento.

6. Herramientas de monitoreo de empleados invasivas: riesgos de monitoreo por capturas de pantalla y riesgos de privacidad de empleados

Algunas herramientas de monitoreo se convierten en un riesgo de privacidad ellas mismas porque dependen de métodos altamente intrusivos. Según descripciones de productos disponibles públicamente y revisiones independientes, soluciones como CleverControl, Spyrix y Kickidler se describen frecuentemente como soportando funciones como captura de webcam, capturas de pantalla ocultas, registro de pulsaciones de teclas, streaming de pantalla en tiempo real, grabación continua de pantalla y monitoreo de portapapeles. En algunas revisiones, Spyrix también se nota por operar en modo sigiloso, lo que aumenta el riesgo de capturar el entorno privado de un empleado o miembros de la familia sin conciencia clara. Productos comercializados como “seguridad” o “DLP”, como StaffCop, SearchInform y WebWatcher, también se reportan en retroalimentación de usuarios y análisis de la industria como recolectando datos extensos, incluyendo grabaciones completas de pantalla, pulsaciones de teclas, actividad de aplicaciones y, en ciertas configuraciones, imágenes de webcam. Algunos revisores clasifican WebWatcher como “de grado spyware” debido a la amplitud de datos que puede registrar. Porque estas herramientas pueden ejecutarse silenciosamente en el fondo, los expertos a menudo las consideran entre las soluciones más sensibles a la privacidad en el mercado. Otras plataformas de monitoreo como TimeDoctor, Hubstaff, ActivTrak y Teramind se describen comúnmente en revisiones públicas como herramientas de “rastreo pesado”, dependiendo de capturas de pantalla periódicas, análisis de actividad de pantalla, rastreo GPS y métricas detalladas de sesiones. Aunque destinadas a supervisión de productividad, los métodos basados en capturas de pantalla se ven como invasivos por muchos expertos en entornos donde información personal, mensajes privados o contenido sensible de negocios puede aparecer en las pantallas de los empleados. En general, el monitoreo invasivo puede erosionar la confianza, aumentar el estrés, conflictuar con requisitos de cumplimiento como RGPD , HIPAA , GLBA , o CCPA, y amplificar las consecuencias de cualquier brecha de datos. Cuando se captura contenido detallado - intencionalmente o sin querer - puede exponer información profundamente personal y confidencial mucho más allá de lo necesario o apropiado para el monitoreo en el lugar de trabajo.

El problema más grande es que las empresas a menudo no se dan cuenta de cuántos datos personales y sensibles recolectan las herramientas de monitoreo invasivas - y una vez que esos datos existen, pueden filtrarse, accederse o usarse mal de maneras que nadie pretendió

Caso real:

Un empleado recibió un mensaje privado de su novio diciendo que buscaba otro trabajo. El mensaje apareció como notificación de escritorio en el mismo momento que el software de monitoreo tomó su captura de pantalla programada. La captura se envió automáticamente a la gerencia. En horas, el novio fue confrontado y despedido - no por su desempeño, sino porque una herramienta de monitoreo capturó una conversación personal e irrelevante que nunca pretendió compartir. Una sola captura destruyó la confianza, la privacidad y ultimately su empleo.

WorkTime ofrece un enfoque fundamentalmente diferente al monitoreo de empleados. En lugar de grabar pantallas, capturar cámaras, registrar pulsaciones de teclas o rastrear contenido privado, WorkTime se enfoca exclusivamente en métricas seguras de productividad: tiempo activo e inactivo, uso de aplicaciones y sitios web, inicios y cierres de sesión, y patrones generales de flujo de trabajo.WorkTime mantiene la vida personal completamente fuera del monitoreo. Sin cámaras, sin capturas de pantalla, sin grabación de video, sin escaneo de chats o emails, y sin rastreo de contenido de ningún tipo. Esto elimina la amenaza de exponer mensajes privados, documentos confidenciales, información médica o financiera, o cualquier entorno sensible de oficina en casa. Al mismo tiempo, WorkTime proporciona a las empresas insights confiables y compliant de productividad necesarios para apoyar operaciones, mejorar la asistencia y detectar problemas reales de flujo de trabajo - todo de manera respetuosa y no intrusiva que construye confianza.

| Función/herramienta | WorkTime | Competidor 1 | Competidor 2 | Competidor 3 |

|---|---|---|---|---|

|

No invasivo (SIN capturas de pantalla/pulsaciones de teclas) |

|

|

|

|

|

Modo seguro para HIPAA |

|

|

|

|

|

Modo seguro para RGPD |

|

|

|

|

|

70+ informes de desempeño transparentes y detallados |

|

|

|

|

|

25+ años de experiencia |

|

|

|

|

7. Otros ejemplos de riesgos de recolección de datos oculta

- Dispositivos IoT del hogar (altavoces inteligentes, cámaras, TVs)

- Dispositivos del hogar compartidos usados por múltiples personas

- Servicios Cloud y sincronización automática de fotos/videos

- VPN antiguas que registran actividad de usuario

- Rastreadores de fitness, monitores de sueño y programas de bienestar corporativos

- Mensajeros que crean respaldos de chats (WhatsApp, Telegram)

- Extensiones y complementos de navegador

Estadísticas detrás de los desastres en el trabajo remoto

Casi el 40% de los trabajadores remotos han compartido accidentalmente algo en pantalla que no pretendían. Fuente: Encuesta ResumeBuilder (2022), cobertura de Forbes.

El 47% de los empleados han tenido un mensaje privado aparecer durante una reunión de trabajo. Fuente: Encuesta de Distracción por Email de Superhuman, 2023.

Uno de cada cuatro empleados (25%) reporta al menos un momento embarazoso en una llamada de video. Fuente: Informe de Trabajo Híbrido de Cisco, 2022.

El 58% de las empresas experimentaron exposición accidental de datos causada por configuraciones mal configuradas de nube o espacios de trabajo compartidos. Fuente: Informe de Seguridad X-Force de IBM, 2023.

Análisis de la industria muestran que más del 60% de las herramientas de monitoreo de empleados incluyen captura de pantalla, y más del 20% incluyen funciones relacionadas con webcam. Fuente: Informes de comparación de industria (p.ej., PCMag, TechRadar, Forbes Advisor), agregados.

El 72% de los dispositivos inteligentes del hogar recolectan datos no relacionados con su función principal. Fuente: Estudio de Privacidad IoT de la Universidad de Chicago y Universidad de Northeastern, 2022.

Las fugas de datos aumentaron un 270% durante el cambio a trabajo remoto e híbrido. Fuente: Informe de Seguridad de Capa Humana de Tessian, 2023.

Pensamientos finales: los riesgos de privacidad que los gerentes a menudo pasan por alto

Incluso cuando las empresas abordan los riesgos más visibles - compartir pantalla, notificaciones de mensajes, cámaras, espacios de trabajo compartidos y monitoreo invasivo - varias amenazas más profundas aún permanecen. El trabajo remoto crea exposición legal y de cumplimiento (RGPD, HIPAA, GLBA), fugas de notificaciones entre dispositivos en ecosistemas de Apple, Google y Microsoft, compartir archivos accidental en unidades en la nube, IT sombra de apps y extensiones de navegador no aprobadas, y herramientas de IA que guardan silenciosamente prompts en espacios de equipo compartidos. Estos fallos dañan la confianza del cliente, interrumpen acuerdos y crean consecuencias emocionales a largo plazo para empleados que experimentan vergüenza pública o interna. Incidentes de alto perfil en gobierno, educación, ley, finanzas y tecnología muestran lo rápido que puede colapsar la privacidad en el trabajo remoto - incluso para profesionales capacitados. Proteger a tu equipo comienza con conciencia, capacitación consistente, monitoreo no invasivo y un entorno digital limpio y bien gobernado donde los empleados puedan trabajar con confianza y seguridad.Descarga la lista de verificación: protege a tu equipo de los riesgos de privacidad en el trabajo remoto

Para organizaciones que buscan pasos prácticos, las siguientes listas de verificación ofrecen guía clara sobre cómo proteger la privacidad en el trabajo remoto. Estas mejores prácticas de privacidad en el trabajo remoto ayudan a prevenir errores en compartir pantalla, reducir fugas de notificaciones y mejorar la privacidad del equipo remoto. También funcionan como una lista de verificación de privacidad en el trabajo remoto que los gerentes pueden usar durante la incorporación y capacitación interna:Descarga la lista de verificación para gerentes

Descarga la lista de verificación para administradores

Descarga la lista de verificación para empleados Algunos de los ítems cubiertos en estas listas de verificación incluyen:1. Imponer reglas de No Molestar (DND) en toda la empresa para reuniones

Asegúrese de que todos los empleados tengan No molestar (DND) automático activado durante las llamadas para prevenir notificaciones emergentes con contenido privado o sensible.2. Desactive las vistas previas de mensajes en todos los dispositivos de la empresa

Configure los escritorios y dispositivos móviles para ocultar el texto de vista previa de mensajes de forma predeterminada en Teams, Slack, WhatsApp, Telegram, iMessage, Facebook Messenger, y otros.3. Exija perfiles de navegador separados para Trabajo vs. Personal

Esto aísla las cookies, contraseñas, autocompletado, sincronización en la nube, extensiones del navegador, y previene el intercambio accidental de pestañas o cuentas personales.4. Prohíba el uso de cuentas personales y aplicaciones personales en dispositivos de trabajo

No se permiten mensajeros personales, redes sociales, unidades en la nube, o aplicaciones de streaming en las computadoras portátiles de trabajo. Esto previene la exposición accidental de la vida privada y datos confidenciales de la empresa.5. Estandarice prácticas seguras de compartir pantalla

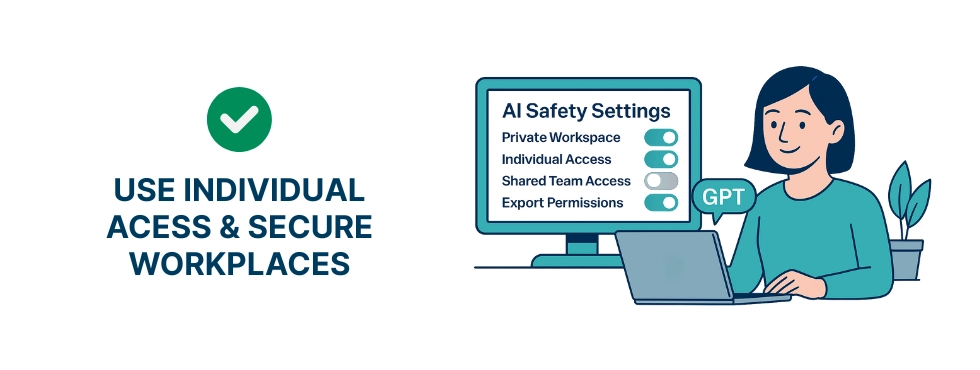

Ordene el “compartir solo ventana”, desactive “compartir toda la pantalla” de forma predeterminada, y proporcione guías para cerrar aplicaciones y pestañas personales antes de las reuniones.6. Implemente controles de acceso estrictos para espacios de trabajo compartidos

Revise los permisos para el almacenamiento en la nube, herramientas de IA, carpetas compartidas, y espacios de trabajo de la empresa. No se permiten cuentas compartidas; aplique acceso basado en roles.7. Establezca reglas claras para el uso de herramientas de IA (ChatGPT, Copilot, Claude, Notion AI)

Asegúrese de que los empleados sepan: no datos sensibles, no datos personales, no documentos propietarios a menos que estén en un espacio de trabajo privado configurado correctamente.8. Audite las herramientas de la empresa en busca de recolección de datos oculta

Revise las políticas de registro de VPN, permisos de extensiones, utilidades antiguas, dispositivos inteligentes del hogar, y otros recolectores en segundo plano que puedan almacenar o transmitir datos de los empleados de forma silenciosa.9. Capacite a los empleados en riesgos comunes de privacidad en el trabajo remoto

Especialmente: notificaciones de mensajes, cámaras que se activan temprano, compartir pantalla incorrecta, configuraciones erróneas en la nube, y visibilidad de contenido compartido.10. Prohíba plataformas de voz/chat no empresariales (Discord, Mumble, TeamSpeak, Steam Chat)

Estas herramientas pueden activar micrófonos automáticamente, exponer conversaciones privadas, y carecen de controles de privacidad de grado empresarial.11. Reemplace herramientas de monitoreo invasivas con alternativas seguras para la privacidad

Evite herramientas que capturen pantallas, pulsaciones de teclas, webcams, contenido de chat, redes sociales, o datos del portapapeles. Elija monitoreo no invasivo (p. ej., WorkTime) que rastree solo métricas de productividad.12. Cree un conjunto mínimo de herramientas aprobadas, seguras para el trabajo remoto

Estandarice videoconferencias, mensajería, almacenamiento en la nube, y herramientas de IA. Reduzca la dispersión de herramientas: menos aplicaciones significan menos puntos de falla de privacidad.Preguntas frecuentes: fallos de privacidad en el trabajo remoto

A continuación, se presentan respuestas a las preguntas más comunes sobre privacidad en el trabajo remoto. Estas preguntas frecuentes cubren fallos comunes de privacidad en el trabajo remoto, preguntas de seguridad en el trabajo remoto, y consejos prácticos de privacidad para equipos remotos que ayudan a los empleados a evitar brechas de privacidad accidentales.1. ¿Cuáles son los fallos de privacidad más comunes en el trabajo remoto?

Los fallos más comunes incluyen:- notificaciones emergentes que exponen mensajes privados,

- compartir la pantalla o pestaña del navegador incorrecta,

- micrófonos que se activan automáticamente,

- herramientas de IA que guardan indicaciones en espacios de trabajo compartidos,

- carpetas en la nube mal configuradas,

- herramientas de monitoreo invasivas que capturan información privada,

- extensiones del navegador que recolectan datos en segundo plano.

2. ¿Por qué las notificaciones de mensajes crean tantos riesgos de privacidad?

Porque la mayoría de los mensajeros muestran el nombre del remitente y una vista previa del mensaje en el escritorio, incluso durante el compartir pantalla. Esto significa que conversaciones personales, asuntos familiares, detalles financieros, o información empresarial sensible pueden aparecer frente a clientes, colegas, o gerentes en segundos.3. ¿Cómo pueden los empleados prevenir accidentes de compartir pantalla?

El enfoque más seguro es:- usar compartir solo ventana,

- cerrar todas las pestañas y aplicaciones personales antes de presentar,

- activar No molestar o desactivar vistas previas de mensajes,

- usar un perfil de navegador separado para el trabajo,

- evitar “compartir toda la pantalla” a menos que sea absolutamente necesario.

4. ¿Son seguras las herramientas de IA como ChatGPT, Copilot y Notion AI para el trabajo remoto?

Son seguras solo cuando se configuran correctamente. Muchos fallos de privacidad ocurren porque las indicaciones y documentos se guardan automáticamente en espacios de trabajo compartidos, haciéndolos visibles para todo el equipo. Los empleados deben evitar cuentas compartidas, verificar permisos de espacios de trabajo, y mantener la información sensible fuera de las herramientas de IA a menos que el entorno sea privado y restringido adecuadamente.5. ¿Por qué Discord es inseguro para entornos profesionales?

Discord fue creado para juegos y comunidades, no para privacidad empresarial. Los canales de voz pueden activar micrófonos en el momento en que un empleado se une, capturando conversaciones de fondo, ruido familiar, o discusiones empresariales confidenciales. Los controles de acceso son débiles, las identidades personales y de trabajo se mezclan, y las notificaciones muestran vistas previas de mensajes. Estos factores hacen que Discord sea inapropiado para el trabajo remoto o híbrido.6. ¿Cuál es el mayor riesgo de privacidad en las herramientas de video y audio?

Dos cosas:- video o micrófono activado automáticamente, que puede exponer entornos hogareños o conversaciones antes de que la persona esté lista;

- compartir accidental de pestañas privadas o notificaciones durante presentaciones.

7. ¿Cómo pueden los gerentes proteger a sus equipos de fallos de privacidad en el trabajo remoto?

Los gerentes deben:- imponer No molestar a nivel de empresa durante las reuniones,

- desactivar vistas previas de mensajes en dispositivos de trabajo,

- exigir perfiles de navegador personales y de trabajo separados,

- estandarizar prácticas seguras de compartir pantalla,

- revisar permisos en espacios de trabajo compartidos,

- evitar herramientas de monitoreo invasivas,

- capacitar a los empleados en riesgos comunes de privacidad.

Descarga la lista de verificación para gerentes

Descarga la lista de verificación para administradores

Descarga la lista de verificación para empleados8. ¿Qué son los recolectores de datos ocultos en el trabajo remoto?

Los recolectores de datos ocultos incluyen:- dispositivos inteligentes del hogar (altavoces, cámaras, TVs),

- VPNs obsoletas que registran actividad,

- autosincronización en la nube para fotos y archivos,

- computadoras compartidas con la familia,

- rastreadores de fitness y aplicaciones de bienestar,

- extensiones del navegador,

- aplicaciones de mensajería que crean copias de seguridad.

9. ¿Qué es el monitoreo de empleados no invasivo?

El monitoreo no invasivo se enfoca solo en métricas seguras de productividad:- tiempo activo/inactivo,

- uso de aplicaciones y sitios web,

- inicios de sesión/cierres de sesión,

- patrones de flujo de trabajo.