TL;DR

- El Shadow IT rara vez comienza como 'romper las reglas'. Comienza como alguien tratando de avanzar más rápido, y se convierte silenciosamente en estándar.

- La mayoría del software no autorizado en el lugar de trabajo aparece como herramientas SaaS adicionales, herramientas de IA, extensiones de navegador, y aplicaciones de mensajería agregadas fuera de los flujos de trabajo de TI.

- El daño real no es solo a la seguridad. Son los costos del Shadow IT, la sobrecarga de herramientas en el trabajo, el esfuerzo duplicado, y la toma de decisiones basada en datos incompletos.

- La visibilidad del Shadow IT es el punto de inflexión: una vez que puede ver los patrones de uso de herramientas, puede reducir la proliferación de software sin romper la confianza.

En este artículo

Este artículo es presentado por WorkTime, un experto en monitoreo de equipos no invasivo que ayuda a reducir los gastos de TI mientras mantiene los equipos productivos.

¿Qué es el Shadow IT?

El Shadow IT se refiere a herramientas, aplicaciones, y servicios que los empleados usan para realizar su trabajo sin aprobación formal, revisión, o incorporación por parte de TI. En la práctica, a menudo aparece como software no autorizado en el lugar de trabajo. Por ejemplo, si los empleados usan Snapchat para hablar entre sí, esto podría considerarse Shadow IT.

Cómo el Shadow IT impacta los costos, la velocidad, y las decisiones

El Shadow IT no tiene un cartel que anuncie su presencia. En cambio, simplemente crece, y para cuando alguien se da cuenta, se ha convertido en un aumento presupuestario, informes confusos, y confusión operativa. Mil aplicaciones diferentes, algunas con cosas de trabajo, algunas con fotos de gatos lavando la ropa, no hacen una fuerza laboral productiva. El Shadow IT infla los costos y distorsiona las decisiones. Puede tener muchas consecuencias imprevistas, incluyendo:| Área de impacto | Cómo se ve | Por qué importa |

|---|---|---|

|

Licencias de software duplicadas |

Múltiples herramientas hacen el mismo trabajo en equipos |

El gasto aumenta sin mejorar los resultados |

|

Datos fragmentados |

Diferentes paneles, diferentes 'verdades'. |

La toma de decisiones se ralentiza, y la confianza cae |

|

Sobrecarga de herramientas en el trabajo |

Los equipos saltan entre aplicaciones todo el día |

El enfoque disminuye, y las transiciones se vuelven desordenadas |

|

Renovaciones ocultas |

Suscripciones pequeñas se multiplican silenciosamente |

La planificación presupuestaria se convierte en adivinanzas |

El software no autorizado drena silenciosamente la productividad y el enfoque

El software no autorizado lleva a una disminución en la productividad por varias razones. Con todas las aplicaciones estos días, una de las más preocupantes es la sobrecarga de herramientas. La sobrecarga de herramientas no parece tan dramática. ¿Quién de nosotros no tiene un montón de aplicaciones en su teléfono? En el lugar de trabajo, sin embargo, la sobrecarga de herramientas puede ser vital. ¿Cómo se ve la sobrecarga de herramientas en la vida real?- Iniciar sesión en Slack, Teams, y correo electrónico solo para encontrar una actualización.

- Recibir notificaciones de Slack, Asana, y Jira al mismo tiempo.

- Ingresar los mismos datos en Salesforce y luego nuevamente en HubSpot.

- Marketing usa Notion mientras el producto rastrea el mismo proyecto en Jira.

- Discutir si el archivo final vive en Google Drive o Dropbox en lugar de terminar el trabajo.

Por qué prohibir aplicaciones solo empeora el Shadow IT

Cuando una empresa descubre que tiene aplicaciones no autorizadas utilizadas por empleados en su lugar de trabajo, muchos reaccionan exageradamente. 'Prohibir todas las aplicaciones' o 'Bloquear todos los sitios web' - esto es típico de cómo las empresas intentan recuperar algo de control cuando se enfrentan al uso de aplicaciones no autorizadas. El efecto de tal reacción no es bueno en absoluto. Cuanto más intenta una empresa prohibir en bloque las aplicaciones, más probable es que estas mismas aplicaciones se usen a escondidas. Con una prohibición en bloque, los empleados encontrarán formas de eludir la política, lo que luego crea trabajos adicionales para intentar detenerlo.

Visibilidad: sacar el Shadow IT a la luz

El primer paso para resolver el Shadow IT es la visibilidad, no la aplicación. La mayoría de las organizaciones creen que tienen visibilidad en su organización porque tienen una política general de la empresa y una lista de herramientas aprobadas por la empresa. Sin embargo, en la realidad, lo que las personas usan diariamente a menudo varía de lo que afirman que usarán basado en la lista de herramientas aprobadas por la empresa, especialmente en tiempos modernos. A continuación, hay algunas formas útiles de sacar el Shadow IT a la luz.| Acción | Beneficio operativo |

|---|---|

|

Consolidar herramientas superpuestas |

Reduce las licencias de software duplicadas y simplifica la pila de herramientas. |

|

Alinear licencias al uso real |

Asegura que el gasto en software refleje las necesidades reales de trabajo en lugar de suposiciones. |

|

Reducir el salto de herramientas y el cambio de contexto |

Mejora el enfoque y reduce la carga cognitiva durante el trabajo diario. |

|

Estandarizar flujos de trabajo sin romper el impulso |

Crea procesos consistentes mientras mantiene los equipos productivos y flexibles. |

Una mirada práctica a cómo el uso de herramientas se expande más allá de la visibilidad

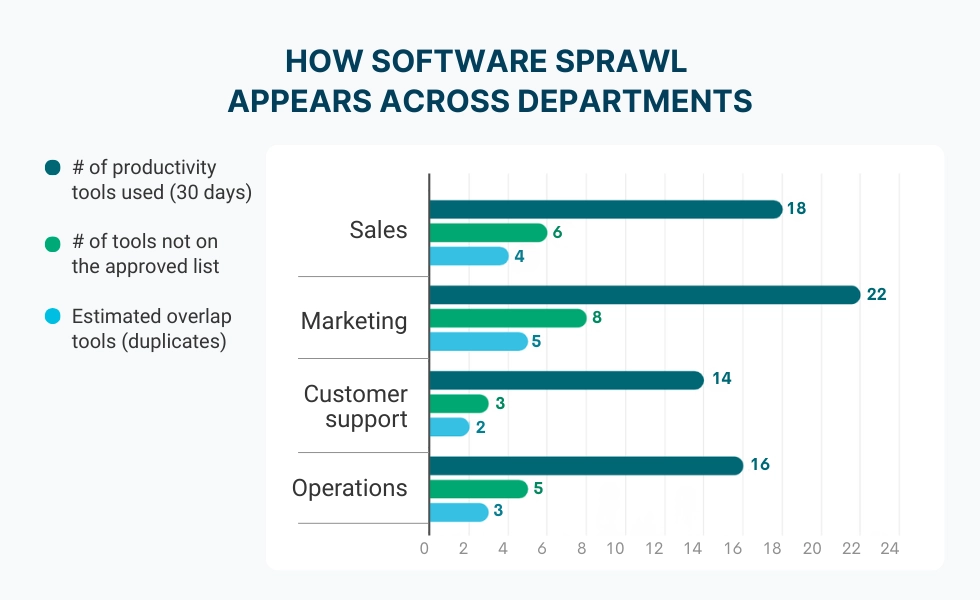

El Shadow IT es más fácil de entender viendo cómo aparece en organizaciones reales con el tiempo. Los equipos usan diferentes herramientas para resolver rápidamente problemas inmediatos, mejorar el flujo de trabajo, colaborar, etc. Individualmente, la decisión de usar una nueva herramienta es de lógica simple. Colectivamente, crean superposiciones, licencias duplicadas, y múltiples procesos, lo que crea ineficiencias y costos redundantes. Esto es imposible de identificar sin algún nivel de visibilidad. El conjunto de datos a continuación es solo un ejemplo (no se relaciona con ninguna organización en particular) que ilustra cómo el número de herramientas y la superposición entre departamentos puede expandirse rápidamente. La estructura de datos está configurada para un gráfico de barras simple que destaca dónde el uso de software excede la conciencia del liderazgo o TI, y dónde el costo redundante y la complejidad se acumulan silenciosamente con el tiempo.

Cómo el monitoreo de empleados ayuda a identificar el Shadow IT

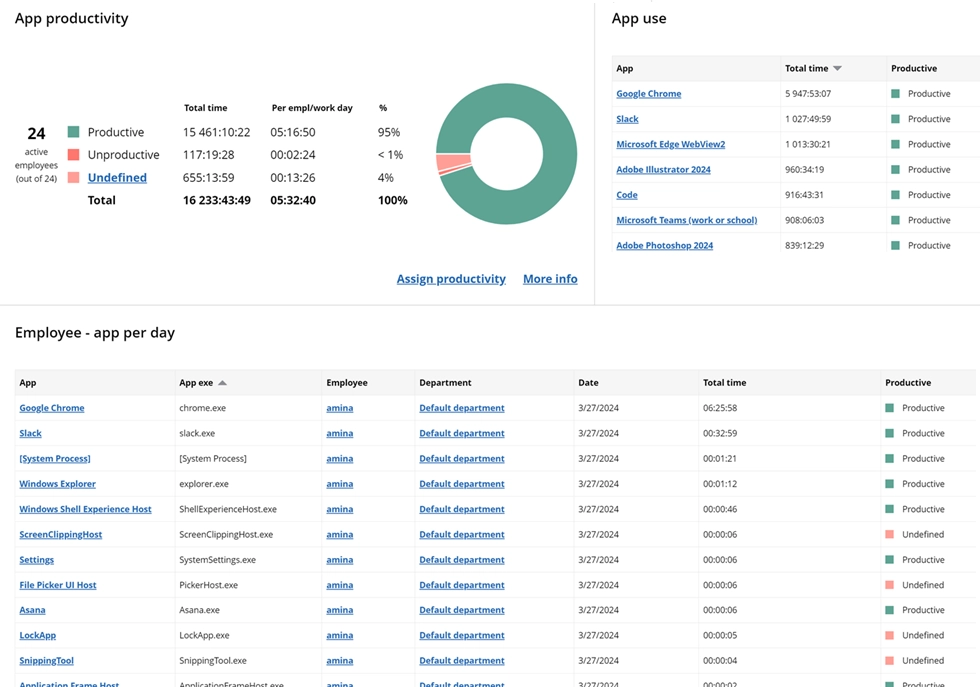

Para reducir el Shadow IT, necesita visibilidad precisa en el uso de software. Ahí es donde monitoreo de empleados entra en juego, no como vigilancia, sino como una forma de entender los patrones de uso de aplicaciones y sitios web en equipos. El mejor enfoque se centra en insights agregados y tendencias:- Análisis de uso de aplicaciones que muestra qué herramientas se usan realmente;

Obtenga una vista clara del uso de aplicaciones y productividad en su equipo. Identifique tendencias, optimice flujos de trabajo, y tome decisiones informadas.

Iniciar prueba gratuita- Patrones por rol, equipo, o departamento;

- Identificación de herramientas redundantes o desconocidas;

- Visibilidad en la proliferación de software sin capturar contenido personal.

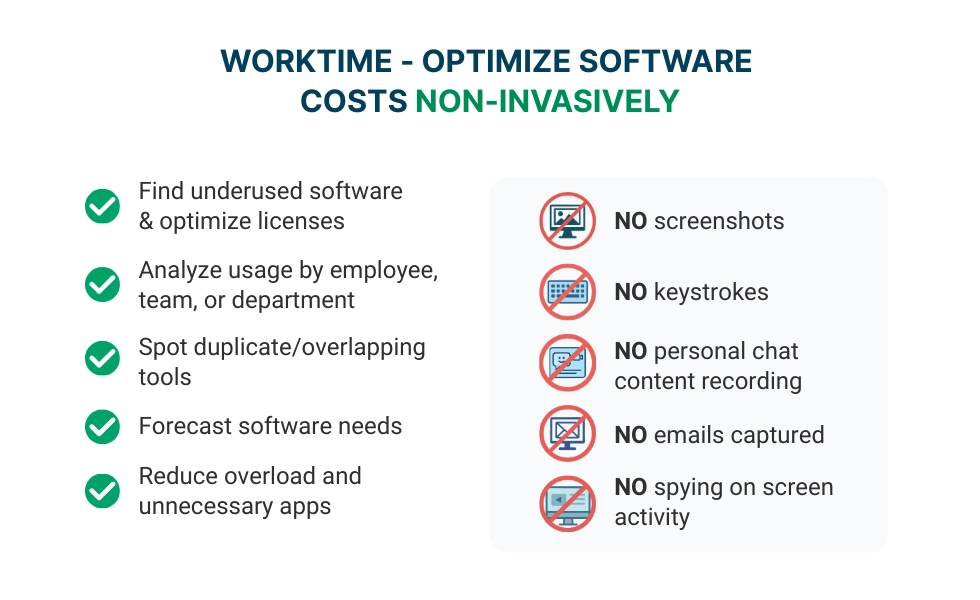

WorkTime - optimizar el uso de software de manera transparente

WorkTime ayuda a las organizaciones a mejorar la visibilidad del uso de software para que puedan reducir el desperdicio, mejorar flujos de trabajo, y abordar el Shadow IT sin convertir el lugar de trabajo en un entorno policial. Soporta monitoreo transparente, no invasivo enfocado en insights de productividad, no vigilancia.

- Dinero ahorrado en licencias de software;

- Miles de dólares ahorrados al mudarse a nuevos servidores Citrix.