TL;DR

- Las plataformas RMM permiten a los equipos de TI monitorear, asegurar y mantener dispositivos y puntos finales de forma remota desde una sola plataforma sin visitas presenciales.

- La seguridad es una preocupación de doble vía. Las plataformas de monitoreo y gestión RMM en sí mismas se han convertido en objetivos, con un aumento del 277% interanual en abusos reportados en todas las industrias.

- El RMM basado en Cloud domina, con aproximadamente el 61% de los usuarios prefiriendo implementaciones en la nube por escalabilidad y acceso remoto a sistemas distribuidos.

- El RMM gestiona sistemas de TI, no personas. Si necesitas datos de productividad de la fuerza laboral, necesitas software de monitoreo y gestión de empleados como complemento.

En este artículo

El artículo está preparado por WorkTime, una solución de monitoreo de empleados remota, en oficina e híbrida que ofrece análisis de rendimiento compliant y no invasivos.

¿Qué es el software de monitoreo y gestión remota?

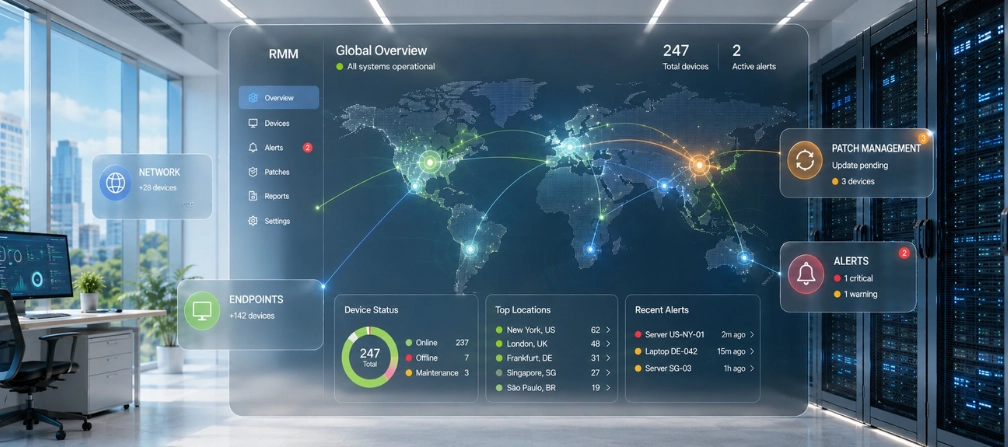

El monitoreo y gestión remota (RMM) es una categoría de software de monitoreo remoto que los proveedores de servicios gestionados y los equipos internos de TI usan para gestionar sistemas de forma remota. Un sistema RMM funciona desplegando agentes livianos en puntos finales como estaciones de trabajo, servidores, dispositivos móviles y equipo de red. Estos agentes recopilan información sobre la salud del dispositivo, el estado del sistema operativo, el uso de CPU, el espacio en disco y eventos de seguridad, luego envían datos en tiempo real a una consola centralizada. Desde esa consola, los equipos pueden realizar tareas rutinarias como gestión automatizada de parches, actualizaciones de software y mantenimiento. Pueden usar un control remoto para solucionar problemas en dispositivos de puntos finales, gestionar entornos en la nube y servidores, y detectar problemas antes de que causen tiempo de inactividad. Las funciones principales incluyen monitoreo en tiempo real de dispositivos conectados, alertas para problemas potenciales, gestión de parches en sistemas operativos, acceso remoto para soporte y scripts de mantenimiento automatizados.¿Cómo funciona?

Una plataforma RMM opera en tres etapas: desplegar, monitorear y actuar.- Se instala un agente liviano en cada punto final gestionado. Esto incluye servidores, estaciones de trabajo, dispositivos móviles y cualquier otro dispositivo conectado a la red. El agente se ejecuta silenciosamente con un impacto mínimo en el estado del hardware.

- El agente monitorea continuamente cada dispositivo y envía información en tiempo real de vuelta al panel central. Los equipos de TI obtienen visibilidad en el rendimiento del sistema, la postura de seguridad y problemas de rendimiento en cada punto final. La plataforma puede recopilar datos sobre todo, desde el comportamiento de las aplicaciones hasta el tráfico de red.

- Cuando la plataforma detecta problemas o activa alertas, los técnicos toman acción mediante control remoto, despliegan scripts, ejecutan gestión de parches o escalan eventos de seguridad. El objetivo es detectar problemas de manera proactiva antes de que interrumpan las operaciones comerciales. Las soluciones RMM modernas también se integran con automatización de servicios profesionales, ofreciendo a los proveedores de servicios gestionados flujos de trabajo unificados para tickets, facturación y entrega de servicios.

Funciones clave para evaluar

No todos los conjuntos de herramientas RMM ofrecen el mismo valor. Concéntrese en funciones que reduzcan el tiempo de inactividad, aumenten la eficiencia y protejan su entorno.Gestión de parches

Las mejores plataformas automatizan el despliegue de parches en sistemas Windows, macOS, Linux y aplicaciones de terceros. La gestión automatizada de parches mantiene los puntos finales gestionados seguros sin esfuerzo manual.Acceso remoto y control remoto

Estas funciones permiten a los técnicos solucionar problemas en un dispositivo remoto sin visitas al sitio. Ya sea una laptop en una oficina en casa o servidores en las instalaciones en una sucursal, el acceso remoto seguro significa resolución más rápida y mayor eficiencia operativa. WorkTime extiende esta visibilidad a través de monitoreo en oficina, remoto e híbrido funciones.Monitoreo en tiempo real y alertas

y alertas proporcionan visibilidad en la salud del dispositivo, el estado del hardware y la postura de seguridad en todos los puntos finales. Las buenas alertas destacan problemas potenciales que importan. Las malas alertas crean fatiga. Una investigación de LogMeIn encontró que el 86% de los equipos de TI reportan retrasos en el soporte que llevan a soluciones de trabajo inseguras. WorkTime trae visibilidad en tiempo real a la actividad de los empleados sin métodos intrusivos, convirtiendo patrones de trabajo en datos medibles en lugar de capturas de pantalla. Así, los gerentes se mantienen informados sin comprometer la confianza de los empleados.

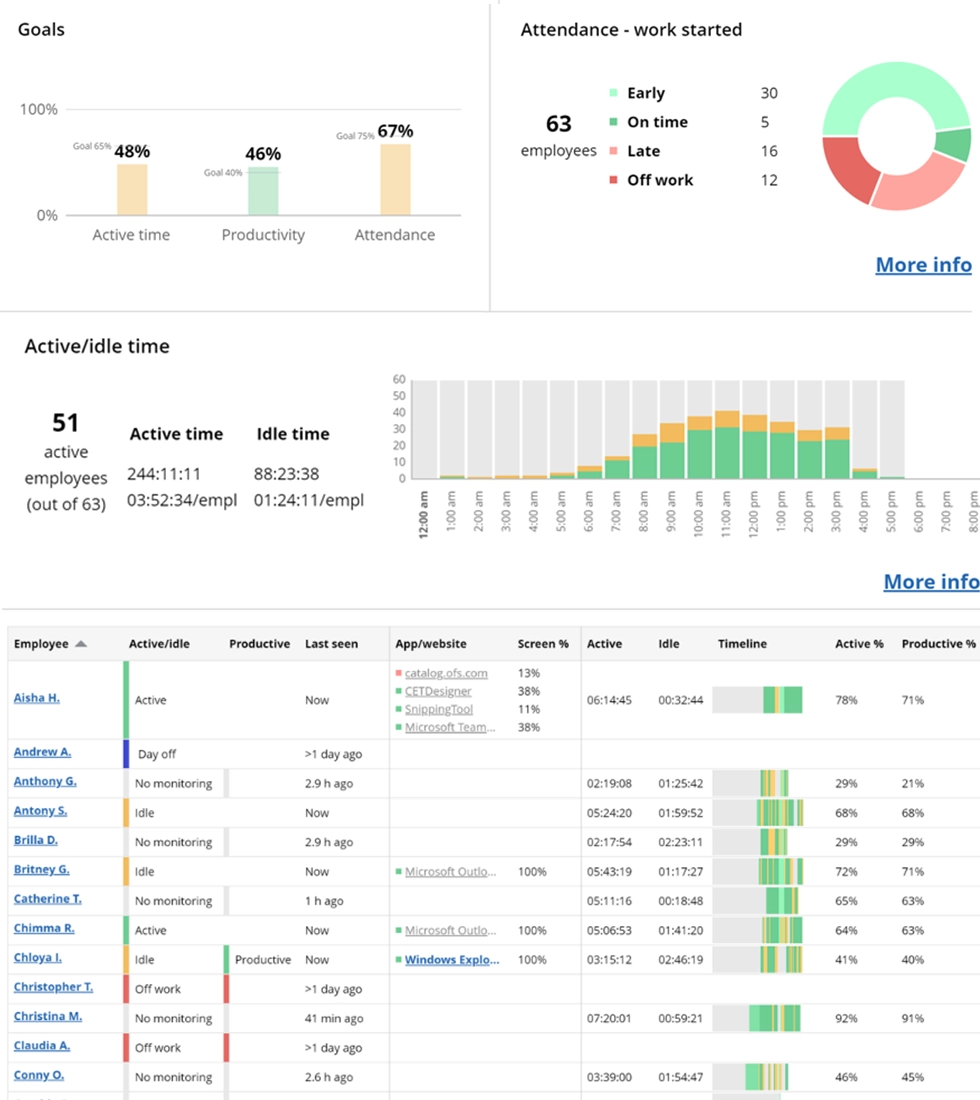

Este informe de WorkTime proporciona una vista en tiempo real del rendimiento del equipo, incluyendo actividad, ubicación, líneas de tiempo y herramientas en uso - todo a través de un enfoque no invasivo.

Iniciar prueba gratuitaAutomatización

Esto mejora la eficiencia a escala. Scripts personalizados y rutinas de mantenimiento automatizadas manejan tareas rutinarias como limpieza de disco, reinicios de servicios y tareas de despliegue. Esto libera a los equipos de TI para mejorar la eficiencia y enfocarse en trabajo estratégico.Gestión de red y servicios de seguridad

Las plataformas deben hacer cumplir protocolos de seguridad, rastrear la integridad de los datos en sistemas y recopilar información sobre amenazas cibernéticas en entornos en la nube, centros de datos en las instalaciones y puntos finales distribuidos. Las fuertes protecciones de seguridad son innegociables.El riesgo de seguridad que la mayoría de las guías ignoran

Aquí está lo que la mayoría de las guías omiten: las herramientas RMM diseñadas para asegurar puntos finales pueden convertirse en el punto de entrada para atacantes. El Informe de Amenazas Cibernéticas 2026 de Huntress documentó un aumento del 277% interanual en el uso malicioso de herramientas RMM en todas las industrias. El Informe de Amenazas de Arctic Wolf reveló que el 59.4% de los casos de ransomware comenzaron con acceso remoto externo, incluyendo explotación directa. Los investigadores identificaron uso malicioso de 32 soluciones RMM diferentes en un solo trimestre. CISA emitió una advertencia formal después de que actores de ransomware explotaran vulnerabilidades no parcheadas de SimpleHelp para comprometer clientes downstream. Por separado, los investigadores documentaron agentes de Datto RMM siendo weaponizados en cadenas de malware entregadas por phishing. La lección: tu sistema RMM requiere su propio endurecimiento de seguridad. Habilita autenticación multifactor. Haz cumplir control de acceso basado en roles en todos los sistemas. Audita cada agente, sesión e integración. Trata tu sistema RMM como un objetivo de alto valor, porque los atacantes ya lo hacen. Los costos promedio de recuperación de ransomware alcanzaron $2.73 millones en 2024 antes de caer a $1.53 millones en 2025, según Sophos.RMM vs. monitoreo de empleados: conoce la diferencia

Las plataformas de monitoreo y gestión remota gestionan la infraestructura de TI. Mantienen dispositivos parcheados, puntos finales seguros y servicios en ejecución. El software de monitoreo de empleados gestiona la productividad de la fuerza laboral: tiempo activo e inactivo, uso de aplicaciones, patrones de asistencia y puntuaciones de productividad. Si tu organización ejecuta una plataforma de monitoreo y gestión, sabes que tus dispositivos y sistemas están sanos. Pero no puedes responder estas preguntas:- ¿Son productivos los empleados remotos?

- ¿Quién está en riesgo de agotamiento?

- ¿Dónde se está desperdiciando el tiempo?