TL;DR - resumo para gerentes

- Ferramentas de trabalho remoto podem expor acidentalmente as vidas privadas dos funcionários, mensagens pessoais, informações financeiras, detalhes familiares e dados confidenciais de negócios - às vezes em segundos.

- As áreas de maior risco são: compartilhamento de tela, ferramentas de vídeo/áudio, mensageiros, espaços de trabalho compartilhados (especialmente IA), software de monitoramento invasivo e coletores de dados ocultos (IoT, extensões, VPNs antigas).

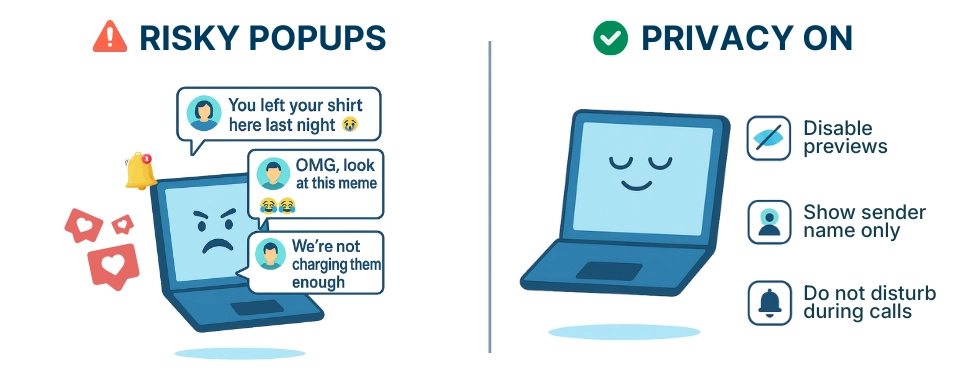

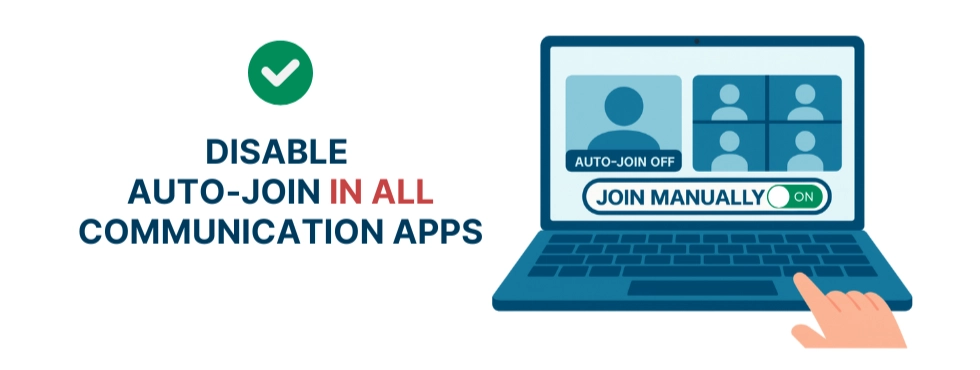

- A maioria dos incidentes acontece por causa de visualizações de mensagens, câmeras e microfones ativados automaticamente, recursos de auto-junção e auto-aceitação de chamadas, compartilhamento de tela errada, espaços compartilhados mal configurados, monitoramento baseado em capturas de tela ou rastreamento em segundo plano silencioso.

- Esses vazamentos danificam a confiança, o moral, os relacionamentos com clientes e podem levar a consequências legais, de reputação ou de emprego.

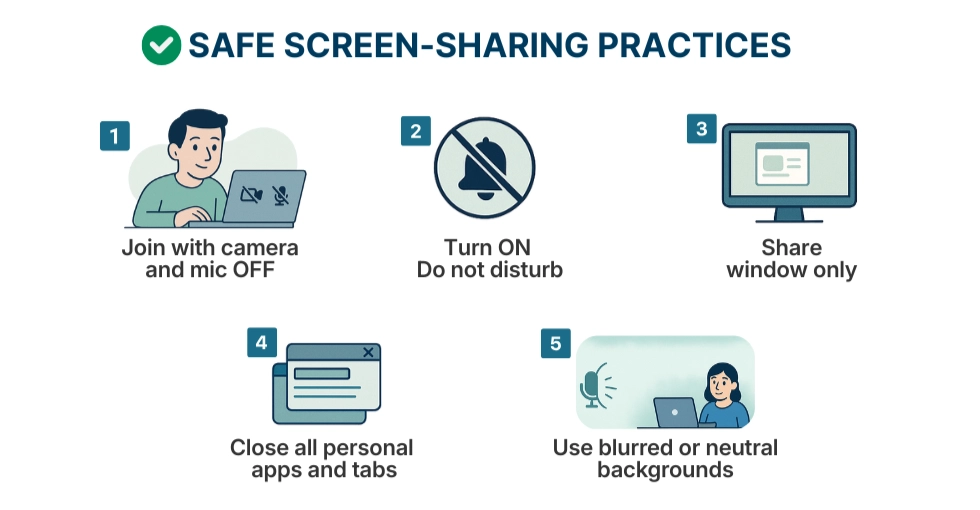

- Os funcionários podem reduzir drasticamente o risco: desativando visualizações de mensagens, usando Não Perturbe, compartilhando apenas janelas, travando telas, fechando abas/aplicativos pessoais e revisando permissões em espaços compartilhados e ferramentas de IA.

- Para organizações, a abordagem mais segura a longo prazo é fornecer treinamento adequado aos funcionários (baixe o PDF da lista de verificação incluído neste artigo) e usar apenas ferramentas de monitoramento não invasivas, como WorkTime - apenas métricas de produtividade, sem capturas de tela, sem teclas, sem câmeras e sem rastreamento de conteúdo.

Trabalho remoto, um sonho doce - até a privacidade falhar

Trabalho remoto, sim! Sem deslocamento, mais tempo pessoal, horários flexíveis - o sonho de todo funcionário. Gerentes também se beneficiam: custos de escritório reduzidos e acesso a pools de talentos globais. E é realmente incrível - até um momento inesperado, ridículo, constrangedor ou até danoso de repente expor algo pessoal ou confidencial, de forma simples e brutal. Você pode pensar: Está tudo bem, sou cuidadoso. Isso não vai acontecer comigo. Mas situações constrangedoras no trabalho remoto acontecem muito mais frequentemente do que a maioria das pessoas percebe. E quanto mais tempo você trabalha remotamente, maior a chance de eventualmente enfrentar algo desagradável ou até danoso - a menos que se proteja. Por favor, leia este artigo para proteger sua privacidade, seu emprego e seu bem-estar emocional.

Para gerentes e funcionários

Este artigo é para gerentes e funcionários. Ele explica como criar um ambiente de trabalho seguro em configurações remotas e híbridas. Também ajuda a manter o ambiente de trabalho saudável e produtivo. E para todos os gerentes: confiem em nós - muitas boas relações de trabalho terminaram por causa de uma situação infeliz, ridícula e simplesmente constrangedora. Sintam-se à vontade para compartilhar este material com sua equipe como parte do treinamento de privacidade.O artigo foi preparado por WorkTime , um software de monitoramento de funcionários não invasivo, oferecendo seus serviços há 26+ anos.

Por que o trabalho remoto cria riscos sérios de privacidade?

O trabalho remoto introduz duas condições principais que tornam as falhas de privacidade muito mais prováveis do que no trabalho no escritório:1. As fronteiras entre vida pessoal e trabalho se diluem

A realidade é: quanto mais tempo um funcionário trabalha remotamente ou em uma configuração híbrida, mais borradas essas fronteiras se tornam - e mais fácil é para a privacidade no trabalho remoto quebrar. Por exemplo, os funcionários frequentemente começam a usar laptops da empresa em um ambiente relaxado em casa - e gradualmente mudam para usá-los para tarefas pessoais:- navegação para necessidades pessoais,

- instalação de mensageiros pessoais,

- perguntas pessoais através de ferramentas corporativas,

- armazenamento de arquivos privados em dispositivos de trabalho,

- mistura de contas pessoais e de trabalho.

- confiança quebrada,

- relações de trabalho arruinadas,

- dano à reputação da empresa,

- ou até perda de clientes.

2. O trabalho remoto depende de ferramentas que amplificam os riscos de privacidade

Quando os funcionários não estão no mesmo espaço, você deve depender de:- plataformas de comunicação,

- espaços de trabalho compartilhados,

- armazenamento em nuvem,

- apps de mensagens,

- ferramentas de colaboração.

Os 4 principais pontos fracos de privacidade no trabalho remoto e híbrido

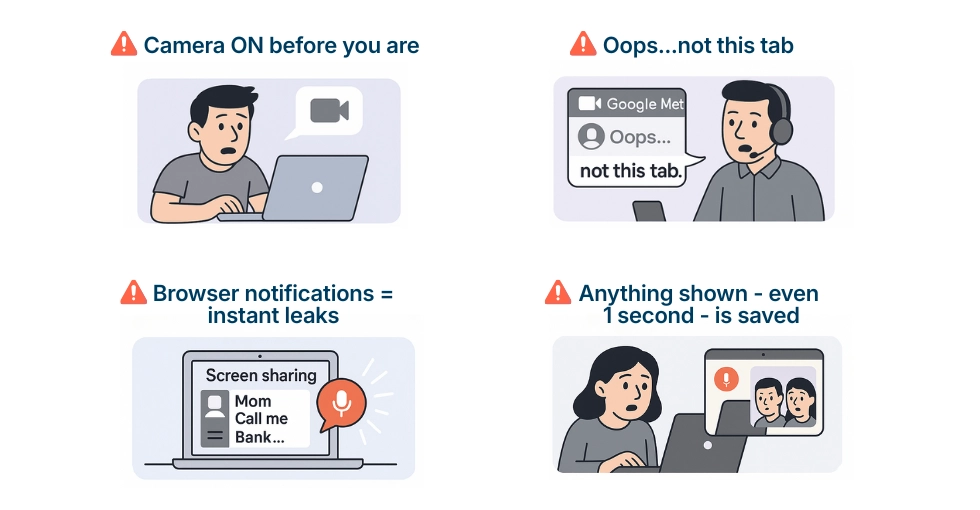

A mudança para home offices também criou novos desafios de privacidade no local de trabalho digital. Muitas falhas de privacidade no trabalho remoto são causadas por riscos simples de privacidade no trabalho em casa: vazamentos de notificações, exposição acidental de dados, drives em nuvem mal configurados e erros de compartilhamento de tela. Essas violações de privacidade no local de trabalho frequentemente acontecem silenciosamente, criando vazamentos de dados internos que afetam tanto informações pessoais quanto confidenciais de negócios. Aqui estão os quatro principais pontos fracos de privacidade no trabalho remoto e híbrido. Esta é uma visão geral de alto nível; uma explicação mais detalhada é fornecida na próxima seção deste artigo ('Ferramentas de trabalho remoto para usar com cuidado').1. Telas de computador: a causa nº 1 de falhas de privacidade no trabalho remoto

Quando os funcionários trabalham em casa, a linha entre vida pessoal e profissional se torna borrada. Computadores da empresa e ferramentas de trabalho gradualmente se transformam em dispositivos de uso misto, usados tanto para trabalho quanto para atividades privadas. Como resultado, os funcionários podem ter informações pessoais, mensagens privadas, detalhes financeiros ou abas de navegador não relacionadas abertas em suas telas de trabalho. Isso pode facilmente levar à exposição acidental de informações privadas ou confidenciais de negócios durante o compartilhamento de tela - especialmente com clientes, parceiros externos ou outros membros da equipe. Em um ambiente de escritório tradicional, os funcionários naturalmente se lembram de que atividade privada em equipamentos da empresa não é aceitável; em casa, essa consciência desaparece. E desnecessário dizer, muitos funcionários simplesmente esquecem de travar suas telas quando trabalham remotamente, aumentando ainda mais o risco de exposição.Misturar uso pessoal com dispositivos de trabalho - e deixar telas destravadas - rapidamente coloca dados privados e confidenciais em risco.

2. Vídeo e som: riscos ocultos de privacidade

Qualquer ferramenta envolvendo comunicação de vídeo ou voz pode acidentalmente revelar coisas que devem permanecer privadas. Conversas de fundo, membros da família, documentos sensíveis em uma mesa ou até o estado emocional do funcionário podem ser capturados pela câmera ou microfone. Um comentário casual, um documento aberto atrás do ombro de alguém ou uma criança entrando no quadro pode instantaneamente expor informações pessoais ou sensíveis de negócios.Conferências de vídeo e som podem facilmente expor informações privadas ou de negócios. Em casa, é muito mais fácil escorregar em conversas não relacionadas ao trabalho sem perceber que outros podem ouvi-las.Diferentes ferramentas introduzem diferentes riscos de privacidade. Riscos de privacidade no Zoom e riscos de privacidade no Teams frequentemente aparecem durante o compartilhamento de tela, enquanto riscos de privacidade no Google Meet são comumente causados por ativação inesperada de vídeo ou indicadores de mudo perdidos. Riscos de privacidade no Slack e problemas de privacidade em apps de chat geralmente vêm de pop-ups de notificações. Riscos de privacidade no Discord são especialmente graves porque a plataforma pode ativar microfones automaticamente, tornando-a insegura para qualquer ambiente profissional. Juntos, esses problemas de privacidade em espaços de trabalho compartilhados criam um cenário de risco complexo que os gerentes devem controlar ativamente.

3. Ferramentas compartilhadas e espaços de armazenamento: vazamentos de dados internos e riscos de exposição

O trabalho remoto depende fortemente de ambientes compartilhados: drives em nuvem, pastas compartilhadas, espaços de trabalho de projetos, ferramentas de IA, canais de chat de equipe e plataformas de colaboração. Quando esses espaços são mal configurados - ou se os funcionários enviam o arquivo errado, alternam a pasta errada ou respondem no chat errado - informações pessoais ou confidenciais de negócios são facilmente expostas.Compartilhamento acidental é uma das causas mais comuns de vazamentos de dados internos.

4. Coleta de dados invasiva oculta: gatilhos de violação de privacidade no local de trabalho

Certas ferramentas coletam silenciosamente mais dados do que os funcionários percebem. Extensões de navegador, VPNs com log, utilitários antigos e apps de monitoramento em segundo plano podem registrar atividade, escanear páginas ou capturar metadados que nunca foram destinados a serem compartilhados. Esses coletores silenciosos são especialmente arriscados em ambientes remotos, onde empregadores e funcionários instalam ferramentas sem supervisão de segurança.Coleta de dados invasiva oculta pode prejudicar a privacidade dos funcionários, minar a reputação da empresa e afetar negativamente o bem-estar geral.

Ferramentas de trabalho remoto que criam riscos de privacidade

Mensageiros e apps de chat: vazamentos de notificações e riscos de privacidade em apps de chat

1.1. Notificações pop-up: riscos de privacidade no compartilhamento de tela

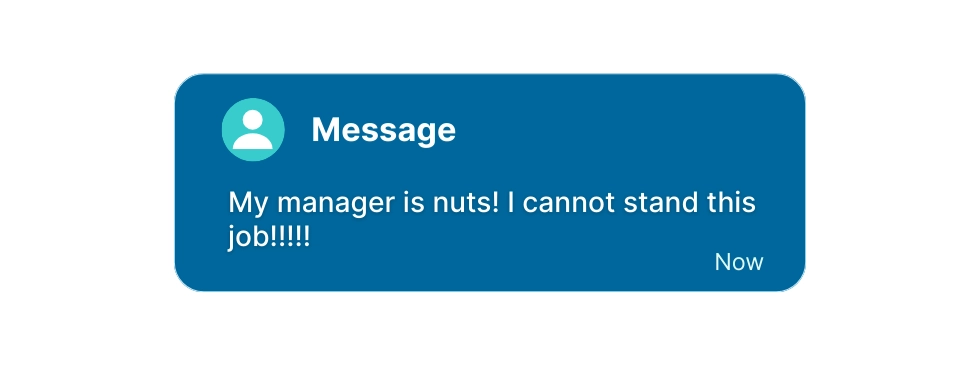

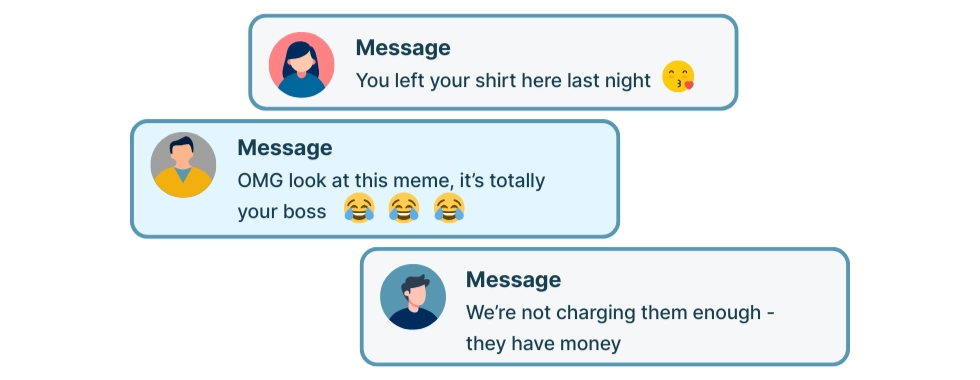

Funcionários trabalhando remotamente podem instalar mensageiros pessoais em seus dispositivos de trabalho ou usar suas contas de trabalho para conversas privadas. As consequências podem ser constrangedoras e até sérias. Por padrão, quase todos os mensageiros (Teams, Slack, WhatsApp, Viber, iMessage, Facebook Messenger, Signal, Telegram) mostram o nome do remetente e parte da mensagem em uma notificação pop-up. Como resultado, informações muito privadas podem vazar - levando a danos à reputação dentro da equipe, situações constrangedoras durante reuniões com clientes e, em alguns casos, até perda de emprego.Em todos os principais mensageiros, o risco principal de privacidade é o mesmo: por padrão, eles exibem o nome do remetente e parte da mensagem em notificações pop-up em todos os principais sistemas.Em todos os principais mensageiros, o risco principal de privacidade é o mesmo: por padrão, eles exibem o nome do remetente e parte da mensagem em notificações pop-up em todos os principais sistemas. Riscos de privacidade no compartilhamento de tela aumentam quando os funcionários misturam atividade pessoal e de trabalho no mesmo dispositivo. Durante o compartilhamento de tela, uma notificação inesperada pode instantaneamente expor conversas privadas ou detalhes sensíveis de negócios.

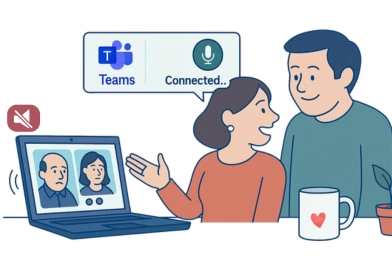

1.2. Auto-junção e auto-aceitação: exposição acidental de áudio (erros em reuniões de vídeo)

Muitas ferramentas de colaboração e mensageiros oferecem opções de auto-junção ou auto-aceitação para chamadas e reuniões. Quando esses recursos estão ativados, o app pode conectá-lo a uma chamada instantaneamente - sem tocar um toque ou mostrar um alerta claro. Se seu microfone não estiver mudo, você pode começar a transmitir conversas de fundo, ruído doméstico ou discussões privadas sem perceber que está em uma reunião. Combinado com confusão de mudo no nível do SO (coberto na próxima seção sobre armadilhas relacionadas ao sistema operacional), esse comportamento de auto-conexão torna a exposição acidental de áudio ainda mais provável em ambientes remotos e híbridos.

Caso real:

Alguns apps de conferência auto-juntam reuniões quando o usuário clica em banners de notificação. Um funcionário tinha os alto-falantes mudo da noite anterior. Eles acidentalmente tocaram uma notificação do Zoom no trackpad, juntando-se à chamada sem perceber. O microfone estava ligado, e os colegas podiam ouvi-los conversando com o parceiro na cozinha.

2. Sistemas operacionais: armadilhas no nível do SO e riscos de privacidade no WFH

Às vezes, os funcionários assumem que desativar 'som' no computador também desativa o microfone. Na realidade, esses são dois controles separados. Mutando o áudio do sistema (o ícone de alto-falante ou um símbolo de chifre riscado) apenas impede você de ouvir os outros - não silencia seu microfone.Alto-falantes mutados + microfone ativo = uma armadilha oculta de privacidade no nível do SO! Mutar o áudio do sistema não silencia seu microfone!Como resultado, os funcionários podem acreditar que estão offline, indisponíveis ou não em uma chamada, enquanto seu microfone continua transmitindo áudio em segundo plano. Esse problema ocorre em Windows, macOS e dispositivos móveis.

Esse problema ocorre em Windows, macOS e dispositivos móveis.Em ferramentas como Teams, Zoom, Google Meet, Slack Huddles ou outros mensageiros, o funcionário pode perder a notificação de chamada incoming, mas ainda transmitir conversas domésticas, discussões privadas ou informações confidenciais.

- Reclamações transmitidas acidentalmente: usuários mutam o alto-falante, pensam que estão 'desligados', mas o microfone permanece ativo e os outros ouvem comentários privados.

- Chamada perdida, mas microfone ativo: usuários perdem o toque devido ao mudo de alto-falante, mas o app ainda abre um canal de áudio.

- Confusão de mudo Bluetooth: mudo de headset alterna saída de alto-falante, mas não o microfone.

- Tecla de mudo do sistema pressionada acidentalmente: botões de mudo de laptop silenciam alto-falantes, mas não o microfone.

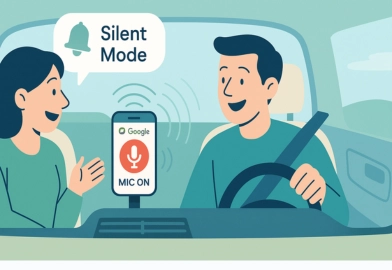

- Modo silencioso de dispositivo móvel: modo silencioso Android/iOS silencia apenas notificações, não entrada de microfone durante chamadas.

Caso real com Teams:

a 'chamada perdida' que não foi perdida Um funcionário mutou os alto-falantes do laptop durante uma reunião, acreditando que isso o tornava indisponível. Quando um colega tentou ligar para ele no Teams, o toque foi silencioso - mas o app ainda abriu o canal de áudio. O funcionário não percebeu que estava conectado e continuou uma conversa privada em casa. Outros na chamada ouviram tudo até alguém interromper. O funcionário havia mutado o alto-falante, não o microfone, criando uma violação acidental de privacidade.

Caso real com Zoom:

reclamando em voz alta Durante um dia de trabalho estressante, um funcionário pressionou a tecla de mudo de hardware no laptop Windows. Eles acreditavam que estavam mutados em uma reunião do Zoom e não podiam ouvir os participantes. Frustrado, murmuraram um comentário sobre um colega - sem saber que o microfone ainda estava ativo. Todo mundo na reunião ouviu. O SO havia mutado apenas a saída, não a entrada, e o Zoom continuou transmitindo áudio.

Caso real com headset Bluetooth:

Um trabalhador remoto usando um headset Bluetooth pressionou o botão de mudo no dispositivo, assumindo que silenciava o microfone. Na realidade, o headset mutou apenas o alto-falante, e o microfone permaneceu ativo. O funcionário atendeu uma ligação com um membro da família enquanto ainda conectado ao Discord. Toda a equipe no canal de voz ouviu acidentalmente a conversa.

Caso real com telefone móvel

Modo silencioso no móvel não silencia o microfone. Um membro de equipe híbrida juntou-se a uma sessão do Google Meet do telefone enquanto comutava. Eles colocaram o telefone em modo silencioso, pensando que impedia os outros de ouvi-los. No entanto, o modo silencioso desabilitou notificações - não o microfone. Sua conversa de fundo com um colega no carro foi transmitida para toda a reunião até alguém pedir para mutar dentro do app.

Caso real com tampa de laptop semi-fechada

Um funcionário fechou o laptop pela metade após mutar os alto-falantes e se afastou. Alguns laptops não desabilitam a entrada de áudio até a tampa estar completamente fechada. O microfone permaneceu ativo em uma chamada ainda em execução, capturando discussão privada de fundo entre membros da casa.

- use o botão de mudo do microfone dentro do app,

- verifique o indicador de microfone do SO,

- teste o áudio antes de juntar-se a uma chamada.

3. Plataformas de voz para jogos e comunidades: os riscos de privacidade no local de trabalho mais perigosos

Discord é fundamentalmente inseguro para trabalho remoto ou híbrido. Foi construído como uma plataforma de chat para jogos e comunidades, não uma ferramenta de negócios. Canais de voz ativam automaticamente o microfone no momento em que alguém se junta, significando que conversas privadas, ruído de fundo familiar ou detalhes confidenciais de negócios podem ser transmitidos instantaneamente - frequentemente sem o funcionário perceber. Os controles de acesso são fracos, e é fácil para as pessoas erradas (incluindo ex-funcionários ou convidados) permanecerem em canais sem serem notadas. Discord também carece de proteções essenciais de grau empresarial, como SOC 2, HIPAA, manipulação adequada de RGPD, permissões de função estritas e auditoria segura. Identidades pessoais e de trabalho se misturam na mesma conta, notificações mostram visualizações de mensagens e servidores compartilhados frequentemente incluem indivíduos não relacionados. No geral, esses fatores tornam o Discord uma das ferramentas mais perigosas para privacidade e inadequadas para qualquer ambiente profissional.

4. Qualquer app com câmeras, vídeo ou modos ao vivo (Zoom, Teams, Google Meet): riscos principais de privacidade em chamadas de vídeo

Plataformas baseadas em câmera podem ativar vídeo automaticamente. Isso cria um alto risco de capturar acidentalmente partes privadas da vida doméstica de um funcionário. Esses apps também podem armazenar gravações ou capturas de tela que podem vazar mais tarde. Além disso, todos eles incluem recursos de compartilhamento de tela, o que facilita muito para os funcionários compartilharem acidentalmente a janela errada, uma aba privada ou conteúdo pessoal durante uma sessão ao vivo.Plataformas baseadas em câmera criam um alto risco de capturar acidentalmente aspectos da vida privada de um funcionário. Além disso, recursos de compartilhamento de tela facilitam muito para os funcionários compartilharem acidentalmente a janela errada.

Zoom é um dos apps de vídeo mais amplamente usados - e um dos lugares mais fáceis para falhas de privacidade.

Caso real com Zoom:

Um MP canadense que apareceu nu na câmera se tornou um exemplo global de quão não confiável é a privacidade de vídeo - mesmo para funcionários públicos. Incidentes semelhantes aconteceram com professores, advogados, médicos e profissionais em praticamente todos os campos. Consequências: dano à reputação, perda de confiança, redistribuição não consentida de capturas de tela ou gravações (frequentemente vídeos virais), exposição acidental de arquivos, mensagens ou aplicativos privados durante compartilhamento de tela.

5. Ferramentas de IA: riscos de privacidade no local de trabalho com IA e vazamento de dados de IA (ChatGPT, Copilot, Notion AI)

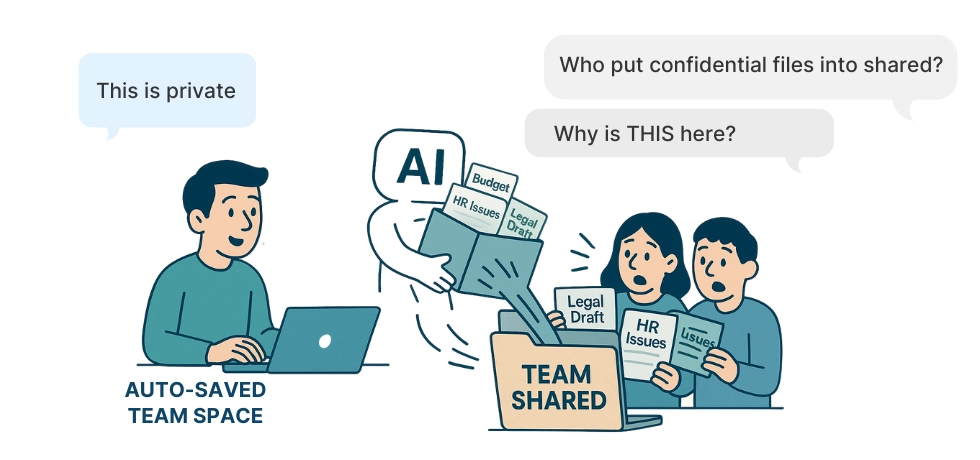

Contas compartilhadas e espaços de trabalho compartilhados significam que qualquer funcionário pode ver o que os outros escreveram. Em ferramentas de IA como ChatGPT, Copilot, Claude ou Notion AI, prompts e saídas podem automaticamente ir para um espaço de trabalho comum se as permissões estiverem mal configuradas. Informações podem frequentemente ser copiadas, exportadas ou encaminhadas sem deixar rastro. Conversas de funcionários se tornam visíveis para toda a equipe. Notas pessoais ou rascunhos acabam em espaços compartilhados da empresa. Espaços de trabalho mal configurados levam à exposição acidental de dados sensíveis de negócios. A privacidade no local de trabalho com IA pode falhar quando prompts e documentos são automaticamente salvos em espaços de equipe compartilhados.

Espaços de trabalho mal configurados levam à exposição acidental de dados sensíveis de negócios. Problemas de privacidade no local de trabalho com IA frequentemente surgem quando funcionários usam contas de IA compartilhadas ou espaços de trabalho mal configurados.

1. ChatGPT

Caso real 1:

Um funcionário testando ChatGPT com um contrato de cliente salvou acidentalmente a conversa no espaço de trabalho compartilhado da empresa - toda a equipe legal de repente viu o documento confidencial.

Caso real 2:

Um agente de suporte usou uma conta compartilhada do ChatGPT para solucionar um problema e descobriu detalhes médicos privados que outro agente havia inserido anteriormente - uma clara violação de privacidade.

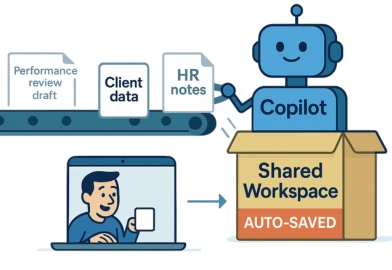

2. Copilot

Caso real:

Um designer usou o Copilot para reescrever um rascunho de avaliação de desempenho pessoal, sem perceber que o histórico de prompts era visível para todos no ambiente compartilhado do Microsoft 365. O gerente viu antes da avaliação agendada.

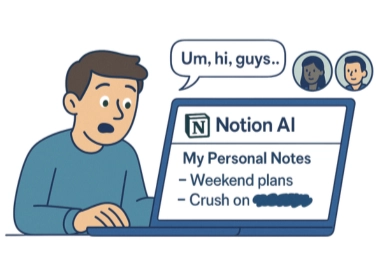

3. Notion AI

Caso real:

Um estagiário escreveu notas pessoais no Notion AI, pensando que era uma página privada; a página sincronizou automaticamente na base de conhecimento compartilhada da equipe. Todo o departamento viu a entrada.

4. Claude

Caso real:

Um desenvolvedor colou código proprietário no Claude para análise, mas o espaço de trabalho estava configurado para 'Acesso de Equipe' - todo o grupo de engenharia agora podia abrir e exportar o trecho.

6. Ferramentas de monitoramento de funcionários invasivas: riscos de monitoramento por capturas de tela e riscos de privacidade dos funcionários

Algumas ferramentas de monitoramento se tornam um risco de privacidade elas mesmas porque dependem de métodos altamente intrusivos. De acordo com descrições de produtos publicamente disponíveis e análises independentes, soluções como CleverControl, Spyrix e Kickidler são frequentemente descritas como suportando recursos como captura de webcam, capturas de tela ocultas, log de teclas, streaming de tela em tempo real, gravação contínua de tela e monitoramento de clipboard. Em algumas análises, o Spyrix também é notado por operar em modo stealth, o que aumenta o risco de capturar o entorno privado de um funcionário ou membros da família sem consciência clara. Produtos comercializados como 'segurança' ou 'DLP', como StaffCop, SearchInform e WebWatcher, também são reportados em feedback de usuários e análises da indústria como coletando dados extensivos, incluindo gravações completas de tela, teclas, atividade de aplicativos e, em certas configurações, imagens de webcam. Alguns revisores classificam o WebWatcher como 'grau spyware' devido à amplitude de dados que pode registrar. Como essas ferramentas podem rodar silenciosamente em segundo plano, especialistas frequentemente as consideram entre as soluções mais sensíveis à privacidade no mercado. Outras plataformas de monitoramento como TimeDoctor, Hubstaff, ActivTrak e Teramind são comumente descritas em análises públicas como ferramentas de 'rastreamento pesado', dependendo de capturas de tela periódicas, análise de atividade de tela, rastreamento GPS e métricas detalhadas de sessão. Embora destinadas à supervisão de produtividade, métodos baseados em capturas de tela são vistos por muitos especialistas como invasivos em ambientes onde informações pessoais, mensagens privadas ou conteúdo sensível de negócios podem aparecer nas telas dos funcionários. No geral, monitoramento invasivo pode erodir a confiança, aumentar o estresse, conflitar com requisitos de conformidade como RGPD , HIPAA , GLBA , ou CCPA, e amplificar as consequências de qualquer violação de dados. Quando conteúdo detalhado é capturado - intencionalmente ou acidentalmente - pode expor informações profundamente pessoais e confidenciais muito além do necessário ou apropriado para monitoramento no local de trabalho.

O maior problema é que as empresas frequentemente não percebem quanta dados pessoais e sensíveis ferramentas de monitoramento invasivas coletam - e uma vez que esses dados existem, eles podem ser vazados, acessados ou mal usados de maneiras que ninguém jamais pretendia

Caso real:

Uma funcionária recebeu uma mensagem privada do namorado dizendo que estava procurando outro emprego. A mensagem surgiu como uma notificação de desktop no mesmo momento em que o software de monitoramento tirou sua captura de tela agendada. A captura de tela foi automaticamente para a gerência. Em horas, o namorado foi confrontado e demitido - não por causa de seu desempenho, mas porque uma ferramenta de monitoramento capturou uma conversa pessoal, não relacionada, que ele nunca pretendia compartilhar. Uma única captura de tela destruiu confiança, privacidade e, por fim, seu emprego.

WorkTime oferece uma abordagem fundamentalmente diferente para monitoramento de funcionários. Em vez de gravar telas, capturar câmeras, registrar teclas ou rastrear conteúdo privado, WorkTime foca exclusivamente em métricas seguras de produtividade: tempo ativo e ocioso, uso de aplicativos e sites, logins, logouts e padrões gerais de fluxo de trabalho.WorkTime mantém a vida pessoal completamente fora do monitoramento. Sem câmeras, sem capturas de tela, sem gravação de vídeo, sem escaneamento de chat ou e-mail, e sem rastreamento de conteúdo de qualquer tipo. Isso elimina a ameaça de expor mensagens privadas, documentos confidenciais, informações médicas ou financeiras, ou qualquer ambiente sensível de home office. Ao mesmo tempo, WorkTime fornece às empresas insights confiáveis e compatíveis de produtividade necessários para apoiar operações, melhorar a presença e detectar problemas reais de fluxo de trabalho - tudo de forma respeitosa, não intrusiva que constrói confiança.

| Recurso/ferramenta | WorkTime | Concorrente 1 | Concorrente 2 | Concorrente 3 |

|---|---|---|---|---|

|

Não invasivo (SEM capturas de tela/teclas) |

|

|

|

|

|

Modo seguro para HIPAA |

|

|

|

|

|

RGPD-modo seguro |

|

|

|

|

|

70+ relatórios de desempenho transparentes e detalhados |

|

|

|

|

|

25+ anos de experiência |

|

|

|

|

7. Outros exemplos de riscos de coleta de dados oculta

- Dispositivos IoT domésticos (alto-falantes inteligentes, câmeras, TVs)

- Dispositivos domésticos compartilhados usados por várias pessoas

- Serviços Cloud e sincronização automática de fotos/vídeos

- VPNs desatualizadas que registram atividade do usuário

- Rastreadores de fitness, monitores de sono e programas de bem-estar corporativos

- Mensageiros que criam backups de chat (WhatsApp, Telegram)

- Extensões e add-ons de navegador

Estatísticas por trás dos desastres no trabalho remoto

Quase 40% dos trabalhadores remotos compartilharam acidentalmente algo na tela que não pretendiam. Fonte: Pesquisa ResumeBuilder (2022), cobertura Forbes.

47% dos funcionários tiveram uma mensagem privada surgir durante uma reunião de trabalho. Fonte: Pesquisa de Distração de E-mail Superhuman, 2023.

Um em quatro funcionários (25%) relata pelo menos um momento constrangedor em uma chamada de vídeo. Fonte: Relatório Cisco de Trabalho Híbrido, 2022.

58% das empresas experimentaram exposição acidental de dados causada por configurações mal configuradas de nuvem ou espaços de trabalho compartilhados. Fonte: Relatório IBM Security X-Force, 2023.

Análises da indústria mostram que mais de 60% das ferramentas de monitoramento de funcionários incluem captura de tela, e mais de 20% incluem recursos relacionados a webcam. Fonte: Relatórios de comparação da indústria (ex.: PCMag, TechRadar, Forbes Advisor), agregados.

72% dos dispositivos smart home coletam dados não relacionados à sua função principal. Fonte: Estudo de Privacidade IoT da Universidade de Chicago & Northeastern University, 2022.

Vazamentos de dados aumentaram 270% durante a mudança para trabalho remoto e híbrido. Fonte: Relatório Tessian Human Layer Security, 2023.

Pensamentos finais: os riscos de privacidade que os gerentes frequentemente ignoram

Mesmo quando as empresas abordam os riscos mais visíveis - compartilhamento de tela, notificações de mensagens, câmeras, espaços de trabalho compartilhados e monitoramento invasivo - várias ameaças mais profundas ainda permanecem. O trabalho remoto cria exposição legal e de conformidade (RGPD, HIPAA, GLBA), vazamentos de notificações cross-device em ecossistemas Apple, Google e Microsoft, compartilhamento acidental de arquivos em drives em nuvem, shadow IT de apps e extensões de navegador não aprovados, e ferramentas de IA que salvam prompts silenciosamente em espaços de equipe compartilhados. Essas falhas danificam a confiança do cliente, interrompem negócios e criam consequências emocionais de longo prazo para funcionários que experimentam constrangimento público ou interno. Incidentes de alto perfil em governo, educação, lei, finanças e tecnologia mostram quão rápido a privacidade no trabalho remoto pode colapsar - mesmo para profissionais treinados. Proteger sua equipe começa com conscientização, treinamento consistente, monitoramento não invasivo e um ambiente digital limpo e bem governado onde os funcionários podem trabalhar com confiança e segurança.Baixe a lista de verificação: proteja sua equipe dos riscos de privacidade no trabalho remoto

Para organizações procurando passos práticos, as seguintes listas de verificação oferecem orientação clara sobre como proteger a privacidade no trabalho remoto. Essas melhores práticas de privacidade no trabalho remoto ajudam a prevenir erros de compartilhamento de tela, reduzir vazamentos de notificações e melhorar a privacidade da equipe remota. Elas também funcionam como uma lista de verificação de privacidade no trabalho remoto que gerentes podem usar durante onboarding e treinamento interno:Baixe a lista de verificação dos gerentes

Baixe a lista de verificação dos administradores

Baixe a lista de verificação dos funcionários Alguns dos itens cobertos nessas listas de verificação incluem:1. Impôr regras de Não Perturbe (DND) em toda a empresa para reuniões

Garanta que todos os funcionários tenham o Não Perturbe (DND) automático ativado durante as chamadas para evitar pop-ups de notificações com conteúdo privado ou sensível.2. Desative as visualizações de mensagens em todos os dispositivos da empresa

Configure desktops e dispositivos móveis para ocultar o texto de visualização de mensagens por padrão em Teams, Slack, WhatsApp, Telegram, iMessage, Facebook Messenger, e outros.3. Exija perfis de navegador separados para Trabalho vs. Pessoal

Isso isola cookies, senhas, preenchimento automático, sincronização em nuvem, extensões de navegador, e impede o compartilhamento acidental de abas ou contas pessoais.4. Proíba o uso de contas pessoais e aplicativos pessoais em dispositivos de trabalho

Nenhum mensageiro pessoal, redes sociais, drives em nuvem, ou aplicativos de streaming em laptops de trabalho. Isso impede a exposição acidental da vida privada e de dados confidenciais da empresa.5. Padronize práticas seguras de compartilhamento de tela

Exija “compartilhamento apenas de janela”, desative “compartilhar tela inteira” por padrão, e forneça orientação sobre fechar aplicativos e abas pessoais antes das reuniões.6. Implemente controle de acesso estrito para espaços de trabalho compartilhados

Revise permissões para armazenamento em nuvem, ferramentas de IA, pastas compartilhadas, e espaços de trabalho da empresa. Sem contas compartilhadas; exija acesso baseado em funções.7. Estabeleça regras claras para o uso de ferramentas de IA (ChatGPT, Copilot, Claude, Notion AI)

Garanta que os funcionários saibam: sem dados sensíveis, sem dados pessoais, sem documentos proprietários, a menos que em um espaço de trabalho privado configurado corretamente.8. Audite ferramentas da empresa em busca de coleta de dados oculta

Revise políticas de log de VPN, permissões de extensões, utilitários antigos, dispositivos de casa inteligente, e outros coletores em segundo plano que podem armazenar ou transmitir dados dos funcionários silenciosamente.9. Treine os funcionários sobre riscos comuns de privacidade no trabalho remoto

Especialmente: notificações de mensagens, câmeras ativando cedo, compartilhamento de tela errado, configurações erradas de nuvem, e visibilidade de conteúdo compartilhado.10. Proíba plataformas de voz/chat não empresariais (Discord, Mumble, TeamSpeak, Steam Chat)

Essas ferramentas podem ativar microfones automaticamente, expor conversas privadas, e carecem de controles de privacidade de nível empresarial.11. Substitua ferramentas de monitoramento invasivas por alternativas seguras para privacidade

Evite ferramentas que capturam telas, teclas, webcams, conteúdo de chat, redes sociais, ou dados de área de transferência. Escolha monitoramento não invasivo (ex., WorkTime) que rastreia apenas métricas de produtividade.12. Crie um conjunto mínimo de ferramentas aprovadas, seguras para trabalho remoto

Padronize videoconferência, mensagens, armazenamento em nuvem, e ferramentas de IA. Reduza a proliferação de ferramentas - menos aplicativos significam menos pontos de falha de privacidade.FAQ: falhas de privacidade no trabalho remoto

A seguir, respostas para as perguntas mais comuns sobre privacidade no trabalho remoto. Essas FAQs cobrem falhas comuns de privacidade no trabalho remoto, perguntas de segurança no trabalho remoto, e dicas práticas de privacidade para equipes remotas que ajudam os funcionários a evitar violações acidentais de privacidade.1. Quais são as falhas de privacidade mais comuns no trabalho remoto?

As falhas mais comuns incluem:- pop-ups de notificações expondo mensagens privadas,

- compartilhamento da tela ou aba de navegador errada,

- microfones ativando automaticamente,

- ferramentas de IA salvando prompts em espaços de trabalho compartilhados,

- pastas de nuvem mal configuradas,

- ferramentas de monitoramento invasivas capturando informações privadas,

- extensões de navegador coletando dados em segundo plano.

2. Por que as notificações de mensagens criam tantos riscos de privacidade?

Porque a maioria dos mensageiros mostra o nome do remetente e uma prévia da mensagem no desktop - mesmo durante o compartilhamento de tela. Isso significa que conversas pessoais, assuntos familiares, detalhes financeiros, ou informações sensíveis de negócios podem aparecer na frente de clientes, colegas, ou gerentes em segundos.3. Como os funcionários podem prevenir acidentes de compartilhamento de tela?

A abordagem mais segura é:- usar compartilhamento apenas de janela,

- fechar todas as abas e aplicativos pessoais antes de apresentar,

- ativar Não Perturbe ou desativar visualizações de mensagens,

- usar um perfil de navegador separado para trabalho,

- evitar “compartilhar tela inteira” a menos que absolutamente necessário.

4. Ferramentas de IA como ChatGPT, Copilot e Notion AI são seguras para trabalho remoto?

Elas são seguras somente quando configuradas corretamente. Muitas falhas de privacidade acontecem porque prompts e documentos são salvos automaticamente em espaços de trabalho compartilhados, tornando-os visíveis para toda a equipe. Os funcionários devem evitar contas compartilhadas, verificar permissões de espaço de trabalho, e manter informações sensíveis fora das ferramentas de IA, a menos que o ambiente seja privado e devidamente restrito.5. Por que o Discord é inseguro para ambientes profissionais?

O Discord foi criado para jogos e comunidades, não para privacidade empresarial. Canais de voz podem ativar microfones no momento em que um funcionário entra, capturando conversas de fundo, ruídos familiares, ou discussões confidenciais de negócios. Os controles de acesso são fracos, identidades pessoais e de trabalho se misturam, e as notificações mostram prévias de mensagens. Esses fatores tornam o Discord inadequado para trabalho remoto ou híbrido.6. Qual é o maior risco de privacidade em ferramentas de vídeo e áudio?

Duas coisas:- vídeo ou microfone ativados automaticamente, que podem expor ambientes domésticos ou conversas antes que a pessoa esteja pronta;

- compartilhamento acidental de abas privadas ou notificações durante apresentações.

7. Como os gerentes podem proteger suas equipes de falhas de privacidade no trabalho remoto?

Os gerentes devem:- exigir Não Perturbe em toda a empresa durante reuniões,

- desativar visualizações de mensagens em dispositivos de trabalho,

- exigir perfis de navegador pessoais e de trabalho separados,

- padronizar práticas seguras de compartilhamento de tela,

- revisar permissões em espaços de trabalho compartilhados,

- evitar ferramentas de monitoramento invasivas,

- treinar funcionários sobre riscos comuns de privacidade.

Baixe a lista de verificação dos gerentes

Baixe a lista de verificação dos administradores

Baixe a lista de verificação dos funcionários8. O que são coletores de dados ocultos no trabalho remoto?

Coletores de dados ocultos incluem:- dispositivos de casa inteligente (alto-falantes, câmeras, TVs),

- VPNs desatualizadas que registram atividade,

- sincronização automática de fotos e arquivos em nuvem,

- computadores compartilhados com a família,

- rastreadores de fitness e aplicativos de bem-estar,

- extensões de navegador,

- aplicativos de mensagens que criam backups.

9. O que é monitoramento de funcionários não invasivo?

O monitoramento não invasivo foca somente em métricas seguras de produtividade:- tempo ativo/ocioso,

- uso de aplicativos e sites,

- logins/saídas,

- padrões de fluxo de trabalho.