TL;DR

- Plataformas RMM permitem que equipes de TI monitorem, protejam, e mantenham dispositivos e pontos finais remotamente de uma única plataforma sem visitas presenciais.

- A segurança é uma preocupação de duas vias. As próprias plataformas de monitoramento e gerenciamento RMM se tornaram alvos, com um aumento de 277% ano a ano no abuso relatado em todos os setores.

- O RMM baseado em Cloud domina, com cerca de 61% dos usuários preferindo implantações em nuvem para escalabilidade e acesso remoto a sistemas distribuídos.

- O RMM gerencia sistemas de TI, não pessoas. Se você precisa de dados de produtividade da força de trabalho, você precisa de software de monitoramento e gerenciamento de funcionários como complemento.

Neste artigo

O artigo foi preparado pelo WorkTime, uma solução de monitoramento de funcionários remoto, no escritório, e híbrido que oferece análises de desempenho conformes e não invasivas.

O que é software de monitoramento e gerenciamento remoto?

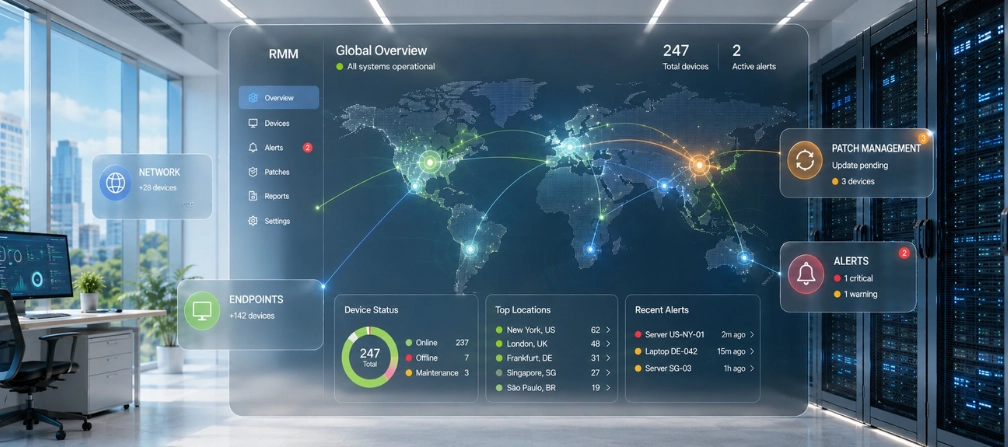

O monitoramento e gerenciamento remoto (RMM) é uma categoria de software de monitoramento remoto que provedores de serviços gerenciados e equipes internas de TI usam para gerenciar sistemas remotamente. Um sistema RMM funciona implantando agentes leves em pontos finais como estações de trabalho, servidores, dispositivos móveis, e equipamentos de rede. Esses agentes coletam informações sobre a saúde do dispositivo, status do sistema operacional, uso de CPU, espaço em disco, e eventos de segurança, enviando dados em tempo real de volta para um console centralizado. A partir desse console, as equipes podem executar tarefas rotineiras como gerenciamento de patches automatizado, atualizações de software, e manutenção. Elas podem usar um controle remoto para solucionar problemas em dispositivos de ponto final, gerenciar ambientes de nuvem e servidores, e detectar problemas antes que causem tempo de inatividade. As funções principais incluem monitoramento em tempo real de dispositivos conectados, alertas para problemas potenciais, gerenciamento de patches em sistemas operacionais, acesso remoto para suporte, e scripts de manutenção automatizados.Como funciona?

Uma plataforma RMM opera em três etapas: implantar, monitorar, e agir.- Um agente leve é instalado em cada ponto final gerenciado. Isso inclui servidores, estações de trabalho, dispositivos móveis, e qualquer outro dispositivo conectado à rede. O agente executa silenciosamente com impacto mínimo no status do hardware.

- O agente monitora continuamente cada dispositivo e envia insights em tempo real de volta para o painel central. As equipes de TI ganham visibilidade sobre o desempenho do sistema, postura de segurança, e problemas de desempenho em todos os pontos finais. A plataforma pode coletar dados sobre tudo, desde o comportamento de aplicativos até o tráfego de rede.

- Quando a plataforma detecta problemas ou aciona alertas, os técnicos tomam ação via controle remoto, implantam scripts, executam gerenciamento de patches, ou escalam eventos de segurança. O objetivo é detectar problemas proativamente antes que eles interrompam as operações de negócios. Soluções RMM modernas também se integram com automação de serviços profissionais, fornecendo fluxos de trabalho unificados para provedores de serviços gerenciados em bilhetagem, faturamento, e entrega de serviços.

Principais recursos para avaliar

Nem todo conjunto de ferramentas RMM oferece o mesmo valor. Concentre-se em recursos que reduzem o tempo de inatividade, aumentam a eficiência e protegem seu ambiente.Gerenciamento de patches

As melhores plataformas automatizam a implantação de patches em sistemas Windows, macOS, Linux, e aplicativos de terceiros. O gerenciamento de patches automatizado mantém os pontos finais gerenciados seguros sem esforço manual.Acesso remoto e controle remoto

Esses recursos permitem que os técnicos solucionem problemas em um dispositivo remoto sem visitas ao local. Seja um laptop em um home office ou servidores no local em uma filial, o acesso remoto seguro significa resolução mais rápida e eficiência operacional aprimorada. O WorkTime estende essa visibilidade por meio de monitoramento no escritório, remoto, e híbrido recursos.Monitoramento em tempo real e alertas

e alertas fornecem visibilidade sobre a saúde do dispositivo, status do hardware, e postura de segurança em todos os pontos finais. Bons alertas destacam problemas potenciais que importam. Maus alertas criam fadiga. Pesquisas da LogMeIn descobriram que 86% das equipes de TI relatam atrasos no suporte que levam a soluções alternativas inseguras. WorkTime traz visibilidade em tempo real para a atividade dos funcionários sem métodos intrusivos, transformando padrões de trabalho em dados mensuráveis em vez de capturas de tela. Assim, os gerentes ficam informados sem comprometer a confiança dos funcionários.

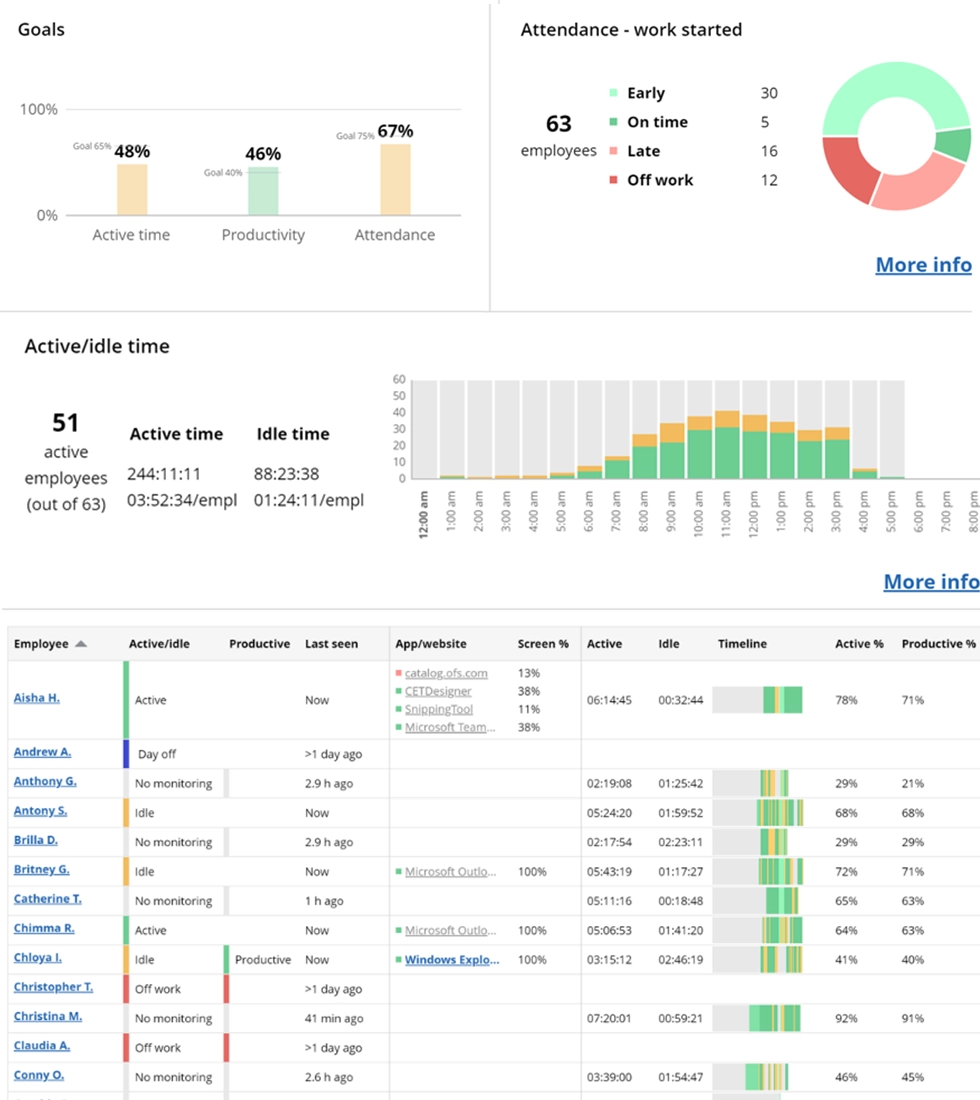

Este relatório do WorkTime fornece uma visão em tempo real do desempenho da equipe, incluindo atividade, localização, cronogramas, e ferramentas em uso - tudo por meio de uma abordagem não invasiva.

Iniciar teste grátisAutomação

Isso melhora a eficiência em escala. Scripts personalizados e rotinas de manutenção automatizadas lidam com tarefas rotineiras como limpeza de disco, reinicializações de serviço, e tarefas de implantação. Isso libera as equipes de TI para melhorar a eficiência e focar em trabalho estratégico.Gerenciamento de rede e serviços de segurança

As plataformas devem impor protocolos de segurança, rastrear a integridade dos dados em sistemas, e coletar informações sobre ameaças cibernéticas em ambientes de nuvem, centros de dados no local, e pontos finais distribuídos. Proteções de segurança fortes são inegociáveis.O risco de segurança que a maioria dos guias ignora

Aqui está o que a maioria dos guias pula: as ferramentas RMM projetadas para proteger pontos finais podem se tornar o ponto de entrada para atacantes. O Relatório de Ameaças Cibernéticas Huntress 2026 documentou um aumento de 277% ano a ano no uso malicioso de ferramentas RMM em todos os setores. O Relatório de Ameaças Arctic Wolf revelou que 59,4% dos casos de ransomware começaram com acesso remoto externo, incluindo exploração direta. Pesquisadores identificaram uso malicioso de 32 soluções RMM diferentes em um único trimestre. A CISA emitiu um aviso formal após atores de ransomware explorarem vulnerabilidades não corrigidas do SimpleHelp para comprometer clientes downstream. Separadamente, pesquisadores documentaram agentes Datto RMM sendo weaponizados em cadeias de malware entregues por phishing. A lição: seu sistema RMM requer seu próprio endurecimento de segurança. Ative autenticação multifator. Impõe controle de acesso baseado em funções em todos os sistemas. Audite cada agente, sessão, e integração. Trate seu sistema RMM como um alvo de alto valor, porque os atacantes já o fazem. Os custos médios de recuperação de ransomware atingiram US$ 2,73 milhões em 2024 antes de cair para US$ 1,53 milhão em 2025, de acordo com a Sophos.RMM vs. monitoramento de funcionários: conheça a diferença

Plataformas de monitoramento e gerenciamento remoto gerenciam a infraestrutura de TI. Elas mantêm dispositivos corrigidos, pontos finais seguros, e serviços em execução. O software de monitoramento de funcionários gerencia a produtividade da força de trabalho: tempo ativo e ocioso, uso de aplicativos, padrões de presença, e pontuações de produtividade. Se sua organização executa uma plataforma de monitoramento e gerenciamento, você sabe que seus dispositivos e sistemas estão saudáveis. Mas você não pode responder a essas perguntas:- Os funcionários remotos são produtivos?

- Quem está em risco de burnout?

- Onde o tempo está sendo desperdiçado?