TL;DR

- Le piattaforme RMM consentono ai team IT di monitorare, proteggere e mantenere dispositivi ed endpoint da una singola piattaforma senza visite in loco.

- La sicurezza è una preoccupazione bidirezionale. Le piattaforme RMM per monitoraggio e gestione sono diventate obiettivi, con un aumento del 277% anno su anno negli abusi segnalati in tutti i settori.

- L'RMM basato su Cloud domina, con circa il 61% degli utenti che preferisce implementazioni cloud per scalabilità e accesso remoto a sistemi distribuiti.

- L'RMM gestisce i sistemi IT, non le persone. Se hai bisogno di dati sulla produttività della forza lavoro, hai bisogno di software di monitoraggio e gestione dei dipendenti come complemento.

In questo articolo

L'articolo è preparato da WorkTime, una soluzione di monitoraggio dei dipendenti remota, in ufficio, e ibrida che fornisce analisi delle prestazioni compliant e non invasive.

Cos'è il software di monitoraggio e gestione remota?

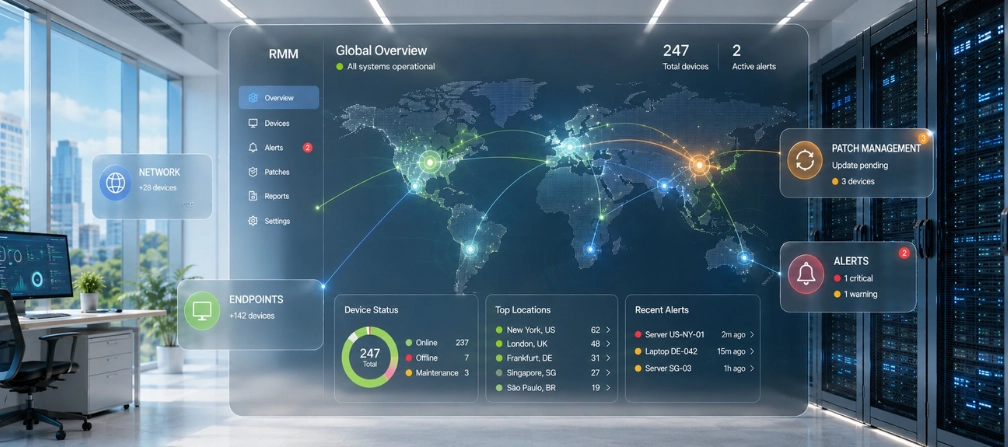

Il monitoraggio e gestione remota (RMM) è una categoria di software di monitoraggio remoto utilizzata dai fornitori di servizi gestiti e dai team IT interni per gestire i sistemi a distanza. Un sistema RMM funziona distribuendo agenti leggeri su endpoint come workstation, server, dispositivi mobili, e apparecchiature di rete. Questi agenti raccolgono informazioni sulla salute del dispositivo, stato del sistema operativo, utilizzo CPU, spazio disco, e eventi di sicurezza, quindi inviano dati in tempo reale a una console centralizzata. Dalla console, i team possono eseguire compiti routinari come la gestione automatizzata delle patch, aggiornamenti software, e manutenzione. Possono utilizzare un controllo remoto per risolvere problemi sui dispositivi endpoint, gestire ambienti cloud e server, e rilevare problemi prima che causino interruzioni. Le funzioni principali includono il monitoraggio in tempo reale dei dispositivi connessi, avvisi per potenziali problemi, gestione patch su sistemi operativi, accesso remoto per supporto, e script di manutenzione automatizzati.Come funziona?

Una piattaforma RMM opera in tre fasi: distribuisci, monitora, e agisci.- Un agente leggero viene installato su ogni endpoint gestito. Questo include server, workstation, dispositivi mobili, e qualsiasi altro dispositivo connesso alla rete. L'agente funziona silenziosamente con un impatto minimo sullo stato dell'hardware.

- L'agente monitora continuamente ogni dispositivo e invia insight in tempo reale alla dashboard centrale. I team IT ottengono visibilità sulle prestazioni del sistema, postura di sicurezza, e problemi di performance su ogni endpoint. La piattaforma può raccogliere dati su tutto, dal comportamento delle applicazioni al traffico di rete.

- Quando la piattaforma rileva problemi o attiva avvisi, i tecnici agiscono tramite controllo remoto, distribuiscono script, eseguono gestione patch, o escalano eventi di sicurezza. L'obiettivo è rilevare proattivamente i problemi prima che interrompano le operazioni aziendali. Le soluzioni RMM moderne si integrano anche con l'automazione dei servizi professionali, fornendo ai fornitori di servizi gestiti flussi di lavoro unificati per ticketing, fatturazione, e erogazione dei servizi.

Funzionalità chiave da valutare

Non tutti i set di strumenti RMM offrono lo stesso valore. Concentrati su funzionalità che riducono il tempo di inattività, aumentano l’efficienza e proteggono il tuo ambiente.Gestione patch

Le migliori piattaforme automatizzano la distribuzione delle patch su sistemi Windows, macOS, Linux, e applicazioni di terze parti. La gestione automatizzata delle patch mantiene gli endpoint gestiti sicuri senza sforzo manuale.Accesso remoto e controllo remoto

Queste funzionalità consentono ai tecnici di risolvere problemi su un dispositivo remoto senza visite in loco. Che si tratti di un laptop in un ufficio domestico o server on-premises in una filiale, l'accesso remoto sicuro significa risoluzione più rapida e maggiore efficienza operativa. WorkTime estende questa visibilità attraverso monitoraggio in ufficio, remoto, e ibrido funzionalità.Monitoraggio in tempo reale e avvisi

e avvisi forniscono visibilità sulla salute del dispositivo, stato dell'hardware, e postura di sicurezza su tutti gli endpoint. Un buon sistema di avvisi evidenzia i problemi che contano. Un cattivo sistema crea affaticamento. La ricerca di LogMeIn ha rilevato che l'86% dei team IT segnala arretrati di supporto che portano a workaround insicuri. WorkTime porta visibilità in tempo reale sull'attività dei dipendenti senza metodi intrusivi, trasformando i pattern di lavoro in dati misurabili invece di screenshot. Quindi, i manager rimangono informati senza compromettere la fiducia dei dipendenti.

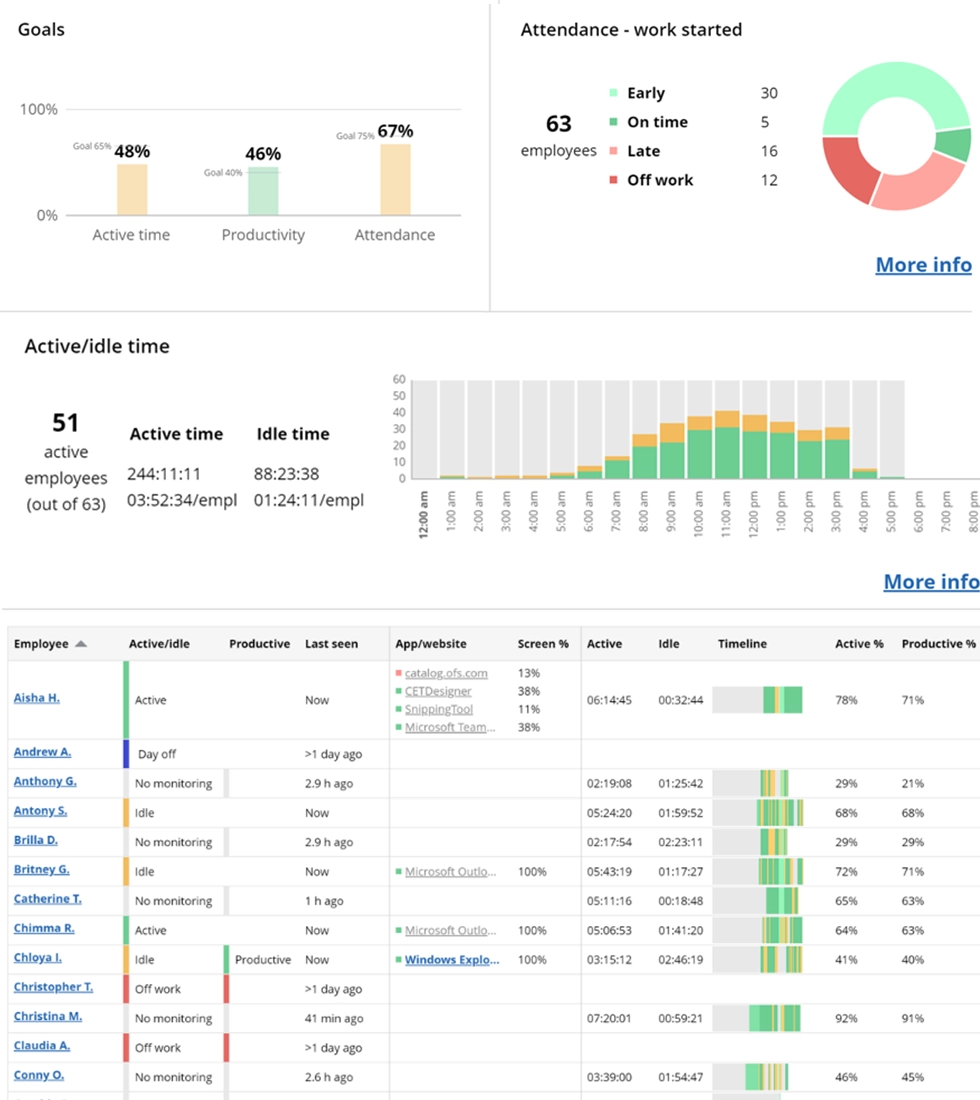

Questo report WorkTime fornisce una vista in tempo reale delle prestazioni del team, inclusa attività, posizione, timeline, e strumenti in uso - tutto attraverso un approccio non invasivo.

Inizia prova gratuitaAutomazione

Questo migliora l'efficienza su larga scala. Script personalizzati e routine di manutenzione automatizzate gestiscono compiti routinari come la pulizia del disco, riavvii dei servizi, e compiti di distribuzione. Questo libera i team IT per migliorare l'efficienza e concentrarsi su lavoro strategico.Gestione rete e servizi di sicurezza

Le piattaforme dovrebbero imporre protocolli di sicurezza, tracciare l'integrità dei dati su tutti i sistemi, e raccogliere informazioni sulle minacce cyber su ambienti cloud, data center on-premises, e endpoint distribuiti. Protezioni di sicurezza forti sono non negoziabili.Il rischio di sicurezza che la maggior parte delle guide ignora

Ecco cosa la maggior parte delle guide omette: gli strumenti RMM progettati per proteggere gli endpoint possono diventare il punto di ingresso per gli attaccanti. Il Huntress 2026 Cyber Threat Report ha documentato un aumento del 277% anno su anno nell'uso malizioso degli strumenti RMM in tutti i settori. L'Arctic Wolf Threat Report ha rivelato che il 59,4% dei casi di ransomware è iniziato con accesso remoto esterno, inclusa l'exploitation diretta. I ricercatori hanno identificato un uso malizioso di 32 diverse soluzioni RMM in un singolo trimestre. CISA ha emesso un avviso formale dopo che attori di ransomware hanno sfruttato vulnerabilità non patchate di SimpleHelp per compromettere clienti downstream. Separatamente, i ricercatori hanno documentato agenti Datto RMM weaponizzati in catene di malware consegnate via phishing. Il takeaway: il tuo sistema RMM richiede un proprio rafforzamento della sicurezza. Abilita l'autenticazione multi-fattore. Impone controllo accessi basato su ruoli su tutti i sistemi. Audita ogni agente, sessione, e integrazione. Tratta il tuo sistema RMM come un obiettivo ad alto valore, perché gli attaccanti lo fanno già. I costi medi di recupero ransomware hanno raggiunto i 2,73 milioni di dollari nel 2024 prima di scendere a 1,53 milioni nel 2025, secondo Sophos.RMM vs. monitoraggio dei dipendenti: conosci la differenza

Le piattaforme di monitoraggio e gestione remota gestiscono l'infrastruttura IT. Mantengono i dispositivi patchati, gli endpoint sicuri, e i servizi in esecuzione. Il software di monitoraggio dei dipendenti gestisce la produttività della forza lavoro: tempo attivo e idle, utilizzo applicazioni, pattern di presenze, e punteggi di produttività. Se la tua organizzazione utilizza una piattaforma di monitoraggio e gestione, sai che i tuoi dispositivi e sistemi sono sani. Ma non puoi rispondere a queste domande:- I dipendenti remoti sono produttivi?

- Chi è a rischio di burnout?

- Dove viene sprecato il tempo?