TL;DR

- Shadow IT beginnt selten als „Regelbruch“. Es beginnt damit, dass jemand schneller vorankommen möchte, und wird leise zum Standard.

- Die meisten unbefugten Software im Arbeitsplatz zeigen sich als zusätzliche SaaS-Tools, KI-Tools, Browser-Erweiterungen und Messaging-Apps, die außerhalb der IT-Workflows hinzugefügt werden.

- Der eigentliche Schaden betrifft nicht nur die Sicherheit. Es sind Shadow-IT-Kosten, Tool-Überlastung am Arbeitsplatz, doppelte Anstrengungen und Entscheidungsfindung basierend auf unvollständigen Daten.

- Shadow-IT-Sichtbarkeit ist der Wendepunkt: Sobald Sie Nutzungsmuster von Tools sehen können, können Sie Software-Verwucherung reduzieren, ohne Vertrauen zu brechen.

In diesem Artikel

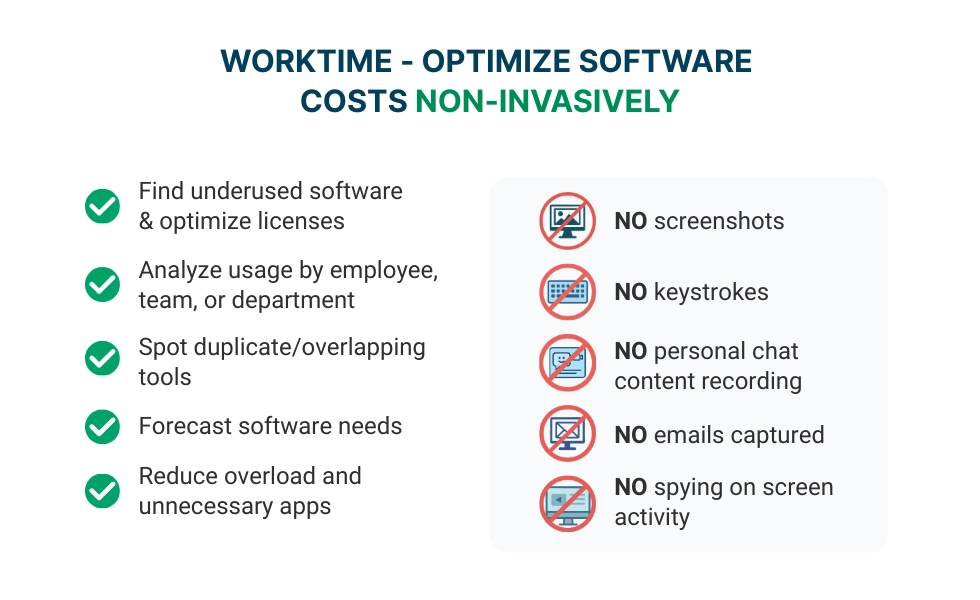

Dieser Artikel wird Ihnen von WorkTime präsentiert, einem Experten für nicht-invasive Teamüberwachung, die IT-Ausgaben reduziert, während Teams produktiv bleiben.

Was ist Shadow IT?

Shadow IT bezieht sich auf Tools, Apps und Dienste, die Mitarbeiter verwenden, um Arbeit zu erledigen, ohne formelle Freigabe, Überprüfung oder Einarbeitung durch die IT. In der Praxis zeigt es sich oft als unbefugte Software am Arbeitsplatz. Zum Beispiel, wenn Mitarbeiter Snapchat verwenden, um miteinander zu sprechen, könnte das als Shadow IT gelten.

Wie Shadow IT Kosten, Geschwindigkeit und Entscheidungen beeinflusst

Shadow IT hat kein Banner, das seine Präsenz ankündigt. Stattdessen wächst es einfach, und bis jemand es bemerkt, hat es sich zu Budgetkriechen, verwirrter Berichterstattung und operativer Verwirrung entwickelt. Tausend verschiedene Apps, einige mit Arbeitszeug, einige mit Katzenfotos beim Wäschewaschen, machen keine produktive Belegschaft. Shadow IT treibt Kosten in die Höhe und verzerrt Entscheidungen. Es kann viele unvorhergesehene Folgen haben, darunter:| Betroffenes Gebiet | Wie es aussieht | Warum es wichtig ist |

|---|---|---|

|

Doppelte Software-Lizenzen |

Mehrere Tools erledigen denselben Job über Teams hinweg |

Ausgaben steigen, ohne Ergebnisse zu verbessern |

|

Fragmentierte Daten |

Unterschiedliche Dashboards, unterschiedliche „Wahrheit“. |

Entscheidungsfindung verlangsamt sich, und das Vertrauen sinkt |

|

Tool-Überlastung am Arbeitsplatz |

Teams springen den ganzen Tag zwischen Apps hin und her |

Fokus nimmt ab, und Übergaben werden unübersichtlich |

|

Versteckte Verlängerungen |

Kleine Abonnements vermehren sich leise |

Budgetplanung wird zur Ratespiel |

Unbefugte Software raubt leise Produktivität & Fokus

Unbefugte Software führt aus mehreren Gründen zu einem Produktivitätsabfall. Bei all den Apps heutzutage ist eine der besorgniserregendsten die Tool-Überlastung. Tool-Überlastung wirkt nicht so dramatisch. Wer von uns hat nicht eine Menge Apps auf dem Handy? Am Arbeitsplatz kann Tool-Überlastung jedoch lebensrettend sein. Wie sieht Tool-Überlastung im echten Leben aus?- In Slack, Teams und E-Mail einloggen, nur um ein Update zu finden.

- Gleichzeitig Benachrichtigungen von Slack, Asana und Jira erhalten.

- Dieselben Daten in Salesforce eingeben und dann wieder in HubSpot.

- Marketing verwendet Notion, während das Produkt dasselbe Projekt in Jira trackt.

- Darüber streiten, ob die finale Datei in Google Drive oder Dropbox liegt, statt die Arbeit zu beenden.

Warum das Verboten von Apps Shadow IT nur verschlimmert

Wenn ein Unternehmen feststellt, dass unbefugte Anwendungen von Mitarbeitern am Arbeitsplatz verwendet werden, überreagieren viele. „Alle Anwendungen verbieten“ oder „Alle Websites blockieren“ – das ist typisch für die Art und Weise, wie Unternehmen versuchen, die Kontrolle zurückzugewinnen, wenn sie mit unbefugter Anwendungsverwendung konfrontiert werden. Die Wirkung einer solchen Reaktion ist gar nicht gut. Je mehr ein Unternehmen versucht, Anwendungen pauschal zu verbieten, desto wahrscheinlicher ist es, dass dieselben Anwendungen unter dem Tisch verwendet werden. Bei einem pauschalen Verbot finden Mitarbeiter Wege, die Richtlinie zu umgehen, was dann zusätzliche Aufgaben schafft, um es zu stoppen.

Sichtbarkeit: Shadow IT ans Licht bringen

Der erste Schritt zur Lösung von Shadow IT ist Sichtbarkeit, nicht Durchsetzung. Die meisten Organisationen glauben, sie hätten Sichtbarkeit in ihre Organisation, weil sie eine unternehmensweite Richtlinie und eine Liste genehmigter Tools haben. In der Realität weicht jedoch oft ab, was die Leute täglich verwenden, von dem ab, was sie basierend auf der genehmigten Tool-Liste des Unternehmens angeben, insbesondere in der Moderne. Nachfolgend sind einige hilfreiche Wege, Shadow IT ans Licht zu bringen.| Aktion | Operativer Vorteil |

|---|---|

|

Überlappende Tools konsolidieren |

Reduziert doppelte Software-Lizenzen und vereinfacht den Tool-Stack. |

|

Lizenzen an tatsächliche Nutzung anpassen |

Stellt sicher, dass Software-Ausgaben die echten Arbeitsbedürfnisse widerspiegeln statt Annahmen. |

|

Tool-Hopping und Kontextwechsel reduzieren |

Verbessert den Fokus und reduziert die kognitive Belastung während der täglichen Arbeit. |

|

Workflows standardisieren, ohne den Schwung zu brechen |

Schafft konsistente Prozesse, während Teams produktiv und flexibel bleiben. |

Ein praktischer Blick darauf, wie Tool-Nutzung über die Sichtbarkeit hinauswächst

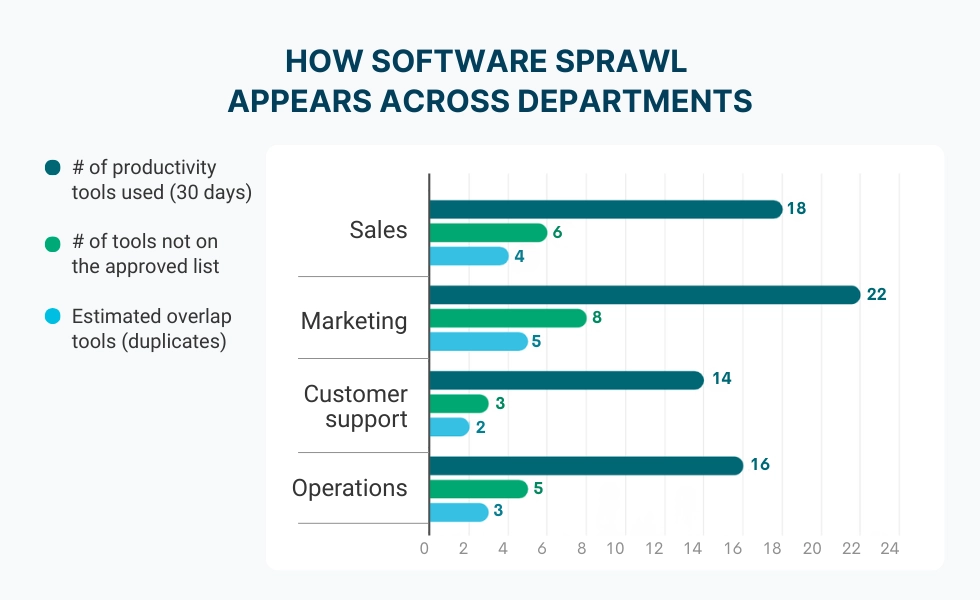

Shadow IT ist leichter zu verstehen, indem man sieht, wie es sich in realen Organisationen im Laufe der Zeit entwickelt. Teams verwenden verschiedene Tools, um unmittelbare Probleme schnell zu lösen, Workflows zu verbessern, zusammenzuarbeiten usw. Individual, ist die Entscheidung, ein neues Tool zu verwenden, eine der einfachen Logik. Kollektiv schaffen sie Überlappungen, doppelte Lizenzen und mehrere Prozesse, die Ineffizienzen und redundante Kosten erzeugen. Das ist ohne ein gewisses Maß an Sichtbarkeit unmöglich zu identifizieren. Der Datensatz unten ist nur ein Beispiel (er bezieht sich nicht auf eine bestimmte Organisation) und illustriert, wie die Anzahl der Tools und Überlappungen zwischen Abteilungen schnell wachsen können. Die Datenstruktur ist für ein einfaches Balkendiagramm eingerichtet, das hervorhebt, wo Software-Nutzung die Führungs- oder IT-Bewusstheit überschreitet, und wo redundante Kosten und Komplexität leise im Laufe der Zeit aufbauen.

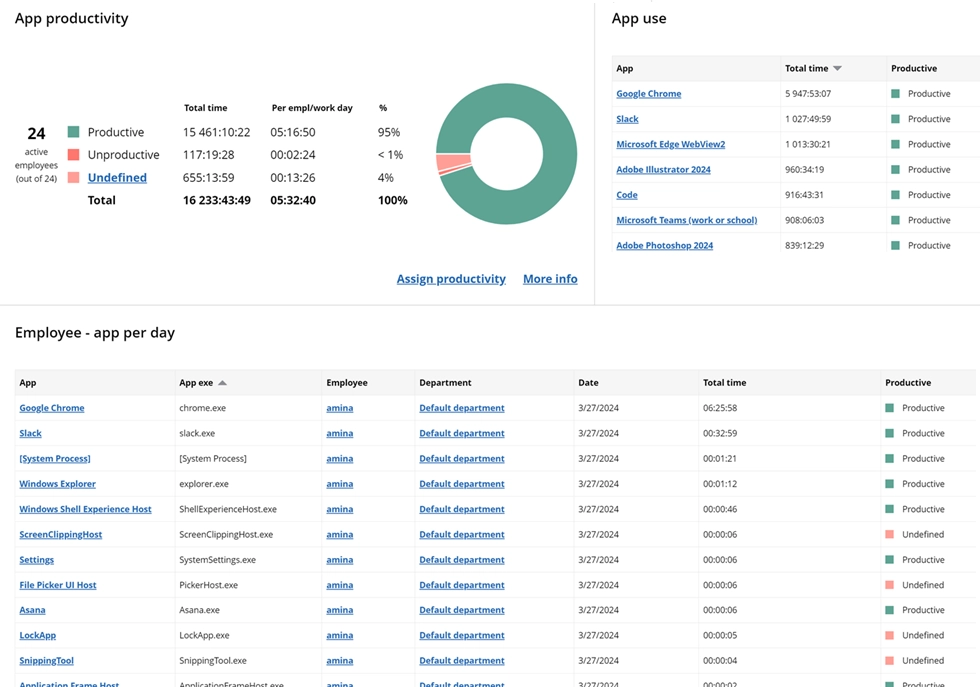

Wie Mitarbeiterüberwachung Shadow IT identifiziert

Um Shadow IT zu reduzieren, benötigen Sie genaue Sichtbarkeit in die Software-Nutzung. Deshalb kommt Mitarbeiterüberwachung ins Spiel, nicht als Überwachung, sondern als Weg, Anwendungs- und Website-Nutzungsmuster über Teams hinweg zu verstehen. Der beste Ansatz konzentriert sich auf aggregierte Erkenntnisse und Trends:- App-Nutzungsanalysen, die zeigen, welche Tools tatsächlich verwendet werden;

Erhalten Sie einen klaren Überblick über App-Nutzung und Produktivität in Ihrem Team. Identifizieren Sie Trends, optimieren Sie Workflows und treffen Sie fundierte Entscheidungen.

Kostenlosen Test starten- Muster nach Rolle, Team oder Abteilung;

- Identifikation redundanter oder unbekannter Tools;

- Sichtbarkeit in Software-Verwucherung ohne Erfassung persönlicher Inhalte.

WorkTime – Software-Nutzung transparent optimieren

WorkTime hilft Organisationen, die Sichtbarkeit der Software-Nutzung zu verbessern , damit sie Verschwendung reduzieren, Workflows verbessern und Shadow IT angehen können, ohne den Arbeitsplatz in eine Polizeumilieu zu verwandeln. Es unterstützt transparente, nicht-invasive Überwachung, die sich auf Produktivitäts-Erkenntnisse konzentriert, nicht auf Überwachung.

- Geld bei Software-Lizenzen gespart;

- Tausende von Dollar gespart beim Umstieg auf neue Citrix-Server.