TL;DR

- RMM-Plattformen ermöglichen es IT-Teams, Geräte und Endpunkte aus einer einzigen Plattform remote zu überwachen, zu sichern und zu warten, ohne Vor-Ort-Besuche.

- Sicherheit ist eine beidseitige Sorge. Monitoring- und Management-RMM-Plattformen selbst sind zu Zielen geworden, mit einem 277%igen Zuwachs im Missbrauch im Vergleich zum Vorjahr in allen Branchen gemeldet.

- Cloud-basierte RMM dominiert, wobei etwa 61% der Nutzer Cloud-Bereitstellungen für Skalierbarkeit und remote Zugriff auf verteilte Systeme bevorzugen.

- RMM verwaltet IT-Systeme, nicht Menschen. Wenn Sie Daten zur Arbeitskraftproduktivität benötigen, benötigen Sie Mitarbeitermonitoring- und -Management-Software als Ergänzung.

In diesem Artikel

Der Artikel wurde von WorkTime erstellt, einer Lösung für remote, im Büro und hybrides Mitarbeitermonitoring, die nicht-invasive, konforme Leistungsanalysen liefert.

Was ist Remote-Monitoring- und -Management-Software?

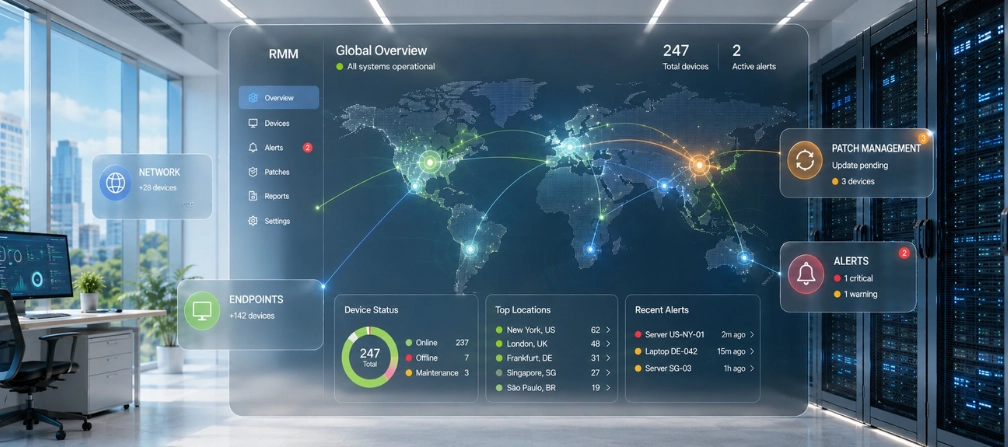

Remote-Monitoring und -Management (RMM) ist eine Kategorie von Remote-Monitoring-Software, die Managed-Service-Provider und interne IT-Teams verwenden, um Systeme remote zu verwalten. Ein RMM-System funktioniert, indem es leichte Agenten auf Endpunkten wie Workstations, Servern, mobilen Geräten und Netzwerkgeräten bereitstellt. Diese Agenten sammeln Informationen zu Gerätezustand, Betriebssystemstatus, CPU-Nutzung, Festplattenplatz und Sicherheitsereignissen und senden Echtzeitdaten an eine zentrale Konsole. Von dieser Konsole aus können Teams Routineaufgaben wie automatisches Patch-Management, Software-Updates und Wartung durchführen. Sie können eine Fernsteuerung verwenden, um Endgeräte zu beheben, Cloud-Umgebungen und Server zu verwalten und Probleme zu erkennen, bevor sie Ausfälle verursachen. Kernfunktionen umfassen Echtzeit-Überwachung verbundener Geräte, Warnungen für potenzielle Probleme, Patch-Management über Betriebssysteme hinweg, Remote-Zugriff für Support und automatisierte Wartungsskripte.Wie funktioniert sie?

Eine RMM-Plattform arbeitet in drei Phasen: Bereitstellen, Überwachen und Handeln.- Ein leichter Agent wird auf jedem verwalteten Endpunkt installiert. Dazu gehören Server, Workstations, mobile Geräte und alle anderen Geräte, die mit dem Netzwerk verbunden sind. Der Agent läuft leise mit minimaler Auswirkung auf den Hardwarestatus.

- Der Agent überwacht kontinuierlich jedes Gerät und sendet Echtzeit-Einblicke zurück an das zentrale Dashboard. IT-Teams erhalten Sichtbarkeit in Systemleistung, Sicherheitslage und Leistungsproblemen über jeden Endpunkt hinweg. Die Plattform kann Daten zu allem von Anwendungsverhalten bis hin zu Netzwerkverkehr sammeln.

- Wenn die Plattform Probleme erkennt oder Warnungen auslöst, ergreifen Techniker Maßnahmen über Fernsteuerung, stellen Skripte bereit, führen Patch-Management durch oder eskalieren Sicherheitsereignisse. Das Ziel ist es, Probleme proaktiv zu erkennen, bevor sie Geschäftsabläufe stören. Moderne RMM-Lösungen integrieren sich auch mit professionellen Service-Automatisierungen und geben Managed-Service-Provider einheitliche Workflows für Ticketing, Abrechnung und Servicebereitstellung.

Wichtige Funktionen zur Bewertung

Nicht jedes Set von RMM-Tools liefert denselben Wert. Konzentrieren Sie sich auf Funktionen, die Ausfallzeiten reduzieren, die Effizienz steigern und Ihre Umgebung schützen.Patch-Management

Die besten Plattformen automatisieren die Patch-Bereitstellung über Windows, macOS, Linux-Systeme und Drittanbieter-Anwendungen hinweg. Automatisiertes Patch-Management hält verwaltete Endpunkte sicher, ohne manuellen Aufwand.Remote-Zugriff und Fernsteuerung

Diese Funktionen ermöglichen es Technikern, ein Remote-Gerät ohne Vor-Ort-Besuche zu beheben. Ob es sich um einen Laptop im Home-Office oder On-Premises-Server in einer Filiale handelt, sicherer Remote-Zugriff bedeutet schnellere Lösung und verbesserte betriebliche Effizienz. WorkTime erweitert diese Sichtbarkeit durch im Büro, remote und hybrides Monitoring Funktionen.Echtzeit-Überwachung und Warnungen

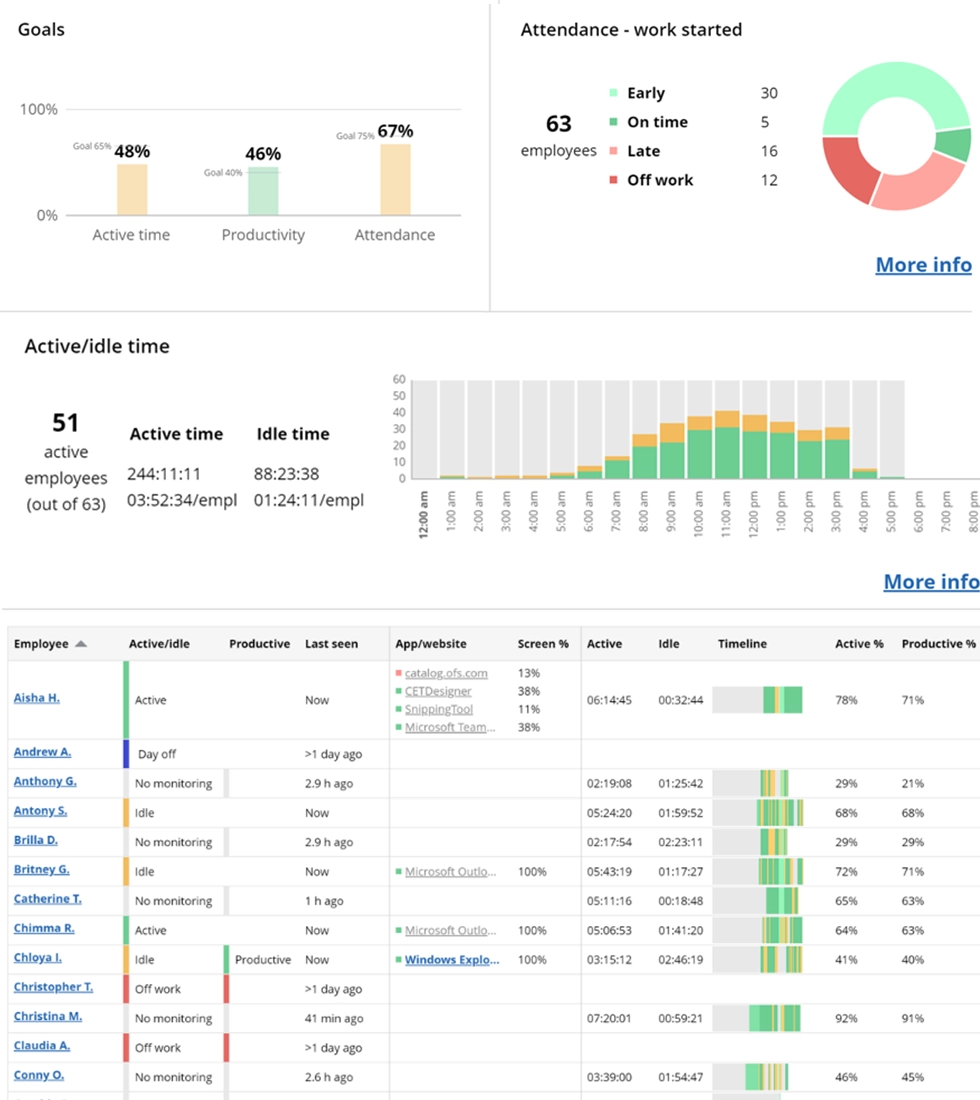

und Warnungen bieten Sichtbarkeit in Gerätezustand, Hardwarestatus und Sicherheitslage über alle Endpunkte hinweg. Gute Warnungen heben relevante potenzielle Probleme hervor. Schlechte Warnungen verursachen Ermüdung. Eine LogMeIn-Studie ergab, dass 86% der IT-Teams Support-Rückständen melden, die zu unsicheren Workarounds führen. WorkTime bringt Echtzeit-Sichtbarkeit in Mitarbeiteraktivität ohne intrusive Methoden, verwandelt Arbeitsmuster in messbare Daten statt Screenshots. So bleiben Manager informiert, ohne das Vertrauen der Mitarbeiter zu beeinträchtigen.

Dieser WorkTime-Bericht bietet eine Echtzeitansicht der Teamleistung, einschließlich Aktivität, Standort, Zeitleisten und verwendeter Tools – alles durch einen nicht-invasiven Ansatz.

Kostenlosen Test startenAutomatisierung

Dies verbessert die Effizienz im großen Maßstab. Benutzerdefinierte Skripte und automatisierte Wartungsroutinen handhaben Routineaufgaben wie Festplattenbereinigung, Dienst-Neustarts und Bereitstellungsaufgaben. Dies befreit IT-Teams, um Effizienz zu steigern und sich auf strategische Arbeit zu konzentrieren.Netzwerkmanagement und Sicherheitsdienste

Plattformen sollten Sicherheitsprotokolle durchsetzen, Datenintegrität über Systeme hinweg verfolgen und Informationen zu Cyberbedrohungen über Cloud-Umgebungen, On-Premises-Rechenzentren und verteilte Endpunkte sammeln. Starke Sicherheitsmaßnahmen sind unverzichtbar.Das Sicherheitsrisiko, das die meisten Leitfäden ignorieren

Hier ist, was die meisten Leitfäden auslassen: Die RMM-Tools, die Endpunkte sichern sollen, können zum Einstiegspunkt für Angreifer werden. Der Huntress 2026 Cyber Threat Report dokumentierte einen 277%igen Zuwachs im bösartigen Einsatz von RMM-Tools in allen Branchen im Vergleich zum Vorjahr. Der Arctic Wolf Threat Report ergab, dass 59,4% der Ransomware-Fälle mit externem Remote-Zugriff begannen, einschließlich direkter Ausnutzung. Forscher identifizierten bösartigen Einsatz von 32 verschiedenen RMM-Lösungen in einem einzigen Quartal. CISA gab eine formelle Warnung heraus, nachdem Ransomware-Akteure ungepatchte SimpleHelp-Schwachstellen ausnutzten, um nachgelagerte Kunden zu kompromittieren. Separat dokumentierten Forscher, dass Datto RMM-Agenten in Phishing-gelieferten Malware-Ketten weaponisiert wurden. Die Erkenntnis: Ihr RMM-System erfordert eigene Sicherheitsverstärkung. Aktivieren Sie Multi-Faktor-Authentifizierung. Setzen Sie rollenbasierte Zugriffskontrolle über alle Systeme durch. Überprüfen Sie jeden Agenten, jede Sitzung und jede Integration. Behandeln Sie Ihr RMM-System als hochpriorisiertes Ziel, denn Angreifer tun es bereits. Durchschnittliche Ransomware-Wiederherstellungskosten erreichten 2024 2,73 Millionen US-Dollar, bevor sie 2025 auf 1,53 Millionen US-Dollar sanken, laut Sophos.RMM vs. Mitarbeiterüberwachung: Den Unterschied kennen

Remote-Monitoring- und -Management-Plattformen verwalten IT-Infrastruktur. Sie halten Geräte gepatcht, Endpunkte sicher und Dienste am Laufen. Mitarbeitermonitoring-Software verwaltet die Arbeitskraftproduktivität: aktive und leerlaufende Zeit, Anwendungsverwendung, Anwesenheitsmuster und Produktivitätsbewertungen. Wenn Ihre Organisation eine Monitoring- und Management-Plattform betreibt, wissen Sie, dass Ihre Geräte und Systeme gesund sind. Aber Sie können diese Fragen nicht beantworten:- Sind remote Mitarbeiter produktiv?

- Wer ist gefährdet, auszubrennen?

- Wo wird Zeit verschwendet?